扫一扫

分享文章到微信

扫一扫

关注官方公众号

至顶头条

来源:ZD至顶网安全频道2017-04-12 15:42:41

关键字: 漏洞攻击 Palo Alto Networks

——作者: Palo Alto Networks威胁情报小组Unit 42工程师Claud Xiao, Cong Zheng, Yanhui Jia

博文内容节选如下:

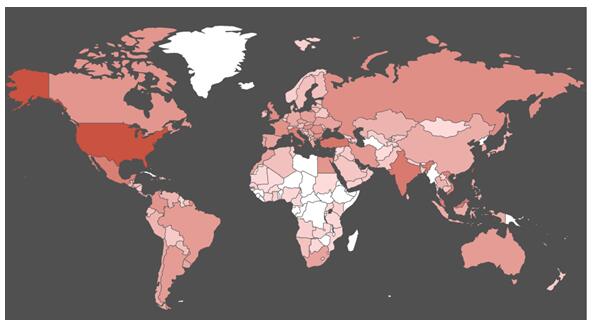

Palo Alto Networks 威胁情报小组Unit 42近日发布报告,宣称发现物联网/Linux僵尸网络Tsunami的最新变种并命名为Amnesia。Amnesia僵尸网络允许攻击者利用未修补的远程代码执行针对数字视频录像机( DVR )设备的漏洞攻击,2016年3月这一漏洞就被发现并公布(详见http://www.kerneronsec.com/2016/02/remote-code-execution-in-cctv-dvrs-of.html)。这些DVR设备由TVT Digital 生产并 通过70多家合作伙伴分销至全球。根据我们的扫描数据 (见图1),全球约有227000台设备受此漏洞影响,主要覆盖国家和地区包括:台湾、美国、以色列、土耳其和印度。

图1,受漏洞影响的TVT Digital DVR设备分布图

此外,我们认为Amnesia是首个采用虚机逃逸技术来规避恶意软件分析沙箱的Linux恶意软件。通常虚机逃逸技术与Microsoft Windows和Google Android恶意软件相关联。与此类似,Amnesia会探测其是否运行于VirtualBox、VMware或者QEMU虚机之上,一旦探测出这些运行环境Amnesia便会删除文件系统中的所有文件 ,从而卸载虚拟Linux系统,这不仅会影响到恶意软件分析沙箱的正常工作,还会影响到某些VPS和公有云中的QEMU Linux服务器。

Amnesia通过远程代码执行对系统漏洞进行扫描、定位和攻击,攻击成功后Amnesia会实现对设备的全盘掌控。攻击者还会操纵Amnesia僵尸网络发动大规模的DDoS攻击,其猛烈程度如同2016年秋天我们见到的Mirai的僵尸网络攻击一样。

尽管Amnesia僵尸网络尚未被用作发动大规模攻击之用,但从Mirai僵尸网络攻击这一事件确实能看出遭受大规模IoT僵尸网络攻击可能带来的后果有多么严重。Palo Alto Networks建议全体客户及时升级防护措施。另外,要阻截攻击指示器列出的通向Amnesia C2服务器的流量。

欲了解更多相关内容,敬请点击以下链接查看完整报告:

http://researchcenter.paloaltonetworks.com/2017/04/unit42-new-iotlinux-malware-targets-dvrs-forms-botnet/

如果您非常迫切的想了解IT领域最新产品与技术信息,那么订阅至顶网技术邮件将是您的最佳途径之一。