扫一扫

分享文章到微信

扫一扫

关注官方公众号

至顶头条

一个黑客组织入侵了一家废水处理公司的系统,无意中修改处理水中化学物的含量参数,因触发化合物异常安全警报而被发现。

异常行为暴露攻击

这件比较奇怪的黑客事件就出现在Verizon发布的《2016年数据泄黑露调查报告》(38页,方案8),该报告由该公司的团队进行收集与研究。黑客入侵的公司名称Kemuri Water Company (KWC),公司的团队称,一个星期前,这家水处理中心发现了异常行为,里面的化学物含量参数发生了变化。该公司开始质疑是否是系统错误,其网络安全人员与Verizon RISK团队开始调查这件事情。

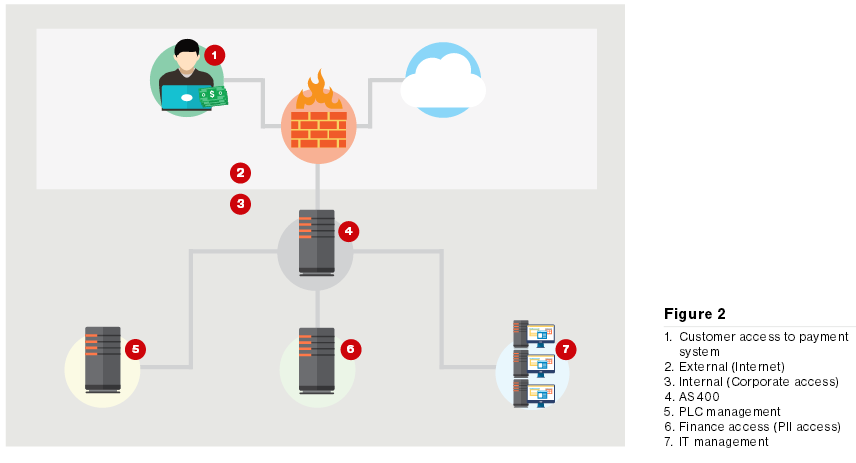

调查一开始,Verizon RISK团队就发现了不少问题。首先KWC使用的操作系统已经过时很长时间了,甚至还运行者10年前的操作系统。其次整个网络设备也比较单一,主要就是一个AS400系统,与公司内部网络以及SCADA系统互连(容易引发安全问题)。值得注意的是AS400系统已经连接到外网,这样做可以让公司的客户来查看每月他们的用水情况以及支付他们的账单。

团队在调查中还发现了一个意料之外的情况, KWC公司只有一个员工管理AS400系统,也就是说当该名员工休息时候,该系统的防御会变得异常脆弱。

调查团队:黑客可能获取了250万客户资料,且“没有太大恶意”?

在收集入侵细节信息之后,Verizon RISK团队又去查看了AS400系统日志信息,对比了访问设备的IP地址,安全专家发现了四个有关黑客活动的IP地址。深入调查之后,该团队发现黑客首先攻破了支付应用程序,并查找公司客户的敏感信息。看来黑客确实找到了一个支付漏洞,并获取了web服务器访问权限,在那里他们发现了在 AS400系统中的INI文件,里面含有凭据管理信息(明文)。奇怪的是,黑客们在访问SCADA系统以及AS400系统后,开始修改里面的设置参数,然后并不知情地修改了化学物含量参数。

二级安全措施检测到化学物质异常,于是开始报警并中止了黑客程序,于是引发了猜测,因为这不可能是一种错误现象。安全团队在报告中得出了他们的结论:

“该警报功能即检测化学物质含量起到了关键的作用,在分层防御策略检测到攻击前,限制了攻击以及阻止了它。”

Verizon完成调查后,RISK团队表示黑客并没有太大恶意,他们告知该公司黑客可能已经获取了250万客户资料,并向该公司提供如何防止此类事件发生的方法。

如果您非常迫切的想了解IT领域最新产品与技术信息,那么订阅至顶网技术邮件将是您的最佳途径之一。