Trojan-PSW.Win32.OnLineGames.cqvx病毒被执行后,在系统目录%SystemRoot%\Fonts\下释放文件“yxcsehlp.dll”,修改文件属性为“隐藏”;遍历进程查找 “Explorer.exe”,找到后将其打开,申请内存空间将动态库“yxcsehlp.dll”写入,使用远程线程在“Explorer.exe”进程空间内开启一病毒线程;修改如下注册表健值,使得“explorer.exe”及其子进程启动时自动加载动态库“yxcsehlp.dll”,后通过批处理执行自删除。

Trojan-PSW.Win32.OnLineGames.cqvx病毒被执行后,在系统目录%SystemRoot%\Fonts\下释放文件“yxcsehlp.dll”,修改文件属性为“隐藏”;遍历进程查找 “Explorer.exe”,找到后将其打开,申请内存空间将动态库“yxcsehlp.dll”写入,使用远程线程在“Explorer.exe”进程空间内开启一病毒线程;修改如下注册表健值,使得“explorer.exe”及其子进程启动时自动加载动态库“yxcsehlp.dll”,后通过批处理执行自删除。

| |

项:

HKLM\SOFTWARE\Classes\CLSID\{55671234-7890-ABCD-CDEF-567801237655}\InprocServer32\

指向数据:C:\WINDOWS\Fonts\yxcsehlp.dll

项:HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\ShellExecuteHooks\

键值:{55671234-7890-ABCD-CDEF-567801237655}

指向数据:yxcsehlp.dll | |

“explorer.exe” 进程中的病毒线程被激活后,遍历进程查找游戏进程“woool.exe” 与“woool.dat”,找到后将其打开申请内存空间将动态库“yxcsehlp.dll”写入,开启一线程;以标题字样“传奇世界”或 “gameclient”查找游戏窗口,找到后给出提示:“您帐号的剩余游戏时间为:xxx秒”,待用户重起游戏后读内存数据获取游戏的“帐号”、“密码 ”,把所获信息通过“收信空间”的方式发送至“http://www.xiaom***i123.cn/wedo599/werads158/post.asp” 。

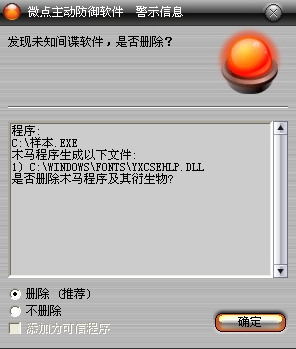

微点主动防御软件在发现该病毒后将报警提示您发现“未知间谍软件”,请直接选择删除处理(如图1);

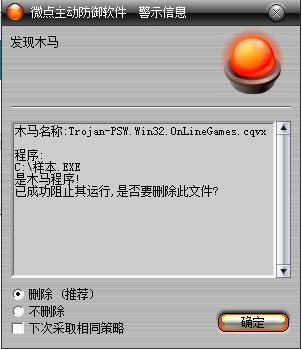

如果您已经将微点主动防御软件升级到最新版本,微点将报警提示您发现"Trojan-PSW.Win32.OnLineGames.cqvx”,请直接选择删除(如图2)。

推荐安装正版的 微点主动防御软件 进行全面监控,防范yxcsehlp.dll,Trojan-PSW.Win32.OnLineGames.cqvx病毒