Petya勒索软件攻击预警更新:赛门铁克进一步解析Petya勒索软件

2017年6月27日,一个名为Petya的勒索软件开始大肆传播,导致多个国家的大型企业受到Petya勒索软件攻击的影响

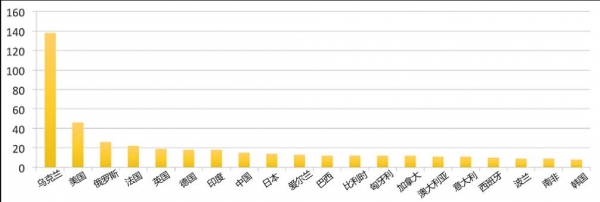

图1. 企业受到攻击数量最多的国家(Top 20)

与WannaCry勒索病毒类似,Petya同样利用“永恒之蓝”漏洞进行传播。但除此之外,Petya还使用了传统SMB网络传播技术,这意味着即便企业已经安装“永恒之蓝”补丁,Petya依然能够在企业内部进行传播。

初始感染方式

赛门铁克已经证实,网络攻击者在最初Petya入侵企业网络的过程中,使用了MEDoc。MeDoc是一种税务和会计软件包,该工具在乌克兰被广泛使用,这也表明,乌克兰企业是攻击者此次攻击的主要目标。

在获得最初的立足点后,Petya便开始利用不同方式在整个企业网络中进行传播。

传播和横向传播

Petya是一种蠕虫病毒,该病毒能够通过建立目标计算机列表,并使用两种方法在计算机中实现自传播。

IP地址和认证信息收集

Petya通过建立包含本地局域网(LAN)中的主要地址与远程IP在内的IP地址列表来进行传播。完整列表包括以下内容:

- 所有网络适配器的IP地址和DHCP服务器

- DHCP服务器的所有DHCP客户端(在端口445/139开启的情况下)

- 子网掩码中的所有IP地址(在端口445/139开启的情况下)

- 当前连接开放式网络的所有计算机

- ARP缓存中的所有计算机

- 活动目录中的所有资源

- 网上邻居中的所有服务器和工作站资源

- Windows凭据管理器中的所有资源(包括远程桌面终端服务计算机)

一旦确定目标计算机列表,Petya将列出一份用户名和密码列表,并通过该列表向目标计算机进行传播。用户名和密码列表会保存在内存中。Petya收集认证信息有两种方式:

- 在Windows凭据管理器中收集用户名和密码

- 投放并执行一个32位或64位的认证信息转储器

横向传播

Petya实现网络传播的主要方式有两种:

- 在网络共享里实现传播:Petya通过使用获取的认证信息,自行复制到[COMPUTER NAME]\admin$,从而向目标计算机传播。之后,该病毒会使用PsExec或Windows管理规范命令行 (WMIC) 工具远程实现传播。上述所提到的两种工具均是合法工具。

- SMB漏洞:Petya使用“永恒之蓝”和“永恒浪漫”这两种漏洞的变体进行传播。

初始感染和安装

Petya起初会通过rundll32.exe加以执行,并使用以下指令:

- rundll32.exe perfc.dat, #1

一旦动态链接库(DLL)开始加载,该程序会首先尝试将自己从受感染系统中移除。在最后将文件从磁盘中删除之前,它会打开此文件并用空字符覆盖文件内容,目的是阻止用户通过取证技术来恢复文件。

随后,该程序将试图创建以下文件,用于标记已受感染的计算机:

- C:\Windows\perfc

MBR感染和加密

Petya在安装完成后,会修改主引导记录(MBR),使该病毒能够在系统重启时,劫持受感染计算机的正常加载过程。受到修改后的MBR可用来加密硬盘,并同时模拟磁盘检查(CHKDSK)界面,该界面随后将向用户显示勒索信息。

如果此病毒由普通用户执行,则MBR修改将不会成功,但该病毒依然会试图通过网络进行传播。

此时,系统将使用以下命令准备重启:

- "/c at 00:49 C:\Windows\system32\shutdown.exe /r /f"

由于是准备重启而不是强制重启,因此在用户模式加密开始之前,Petya有足够的时间向网络中的其他计算机传播。

文件加密

Petya有2种加密文件的方式

- 在Petya传播至其他计算机之后,用户模式加密将会发生,磁盘中带有特定扩展名的文件遭到加密。

- MBR受到修改,并加入定制加载器,用于加载CHKDSK模拟器。该模拟器的目的在于隐藏磁盘加密行为。上述活动会在用户模式加密发生后完成,因此,这种加密采用了双重加密:用户模式加密和全磁盘加密。

用户模式加密

Petya一旦实现传播,便会列出固定磁盘(如 C:\)上的所有文件,并跳过该磁盘中的%Windir%目录,检查以下所有文件扩展名:

.3ds .7z .accdb .ai .asp .aspx .avhd .back .bak .c .cfg .conf .cpp .cs .ctl .dbf .disk .djvu .doc.docx.dwg.eml.fdb.gz.h.hdd .kdbx .mail .mdb .msg .nrg .ora .ost .ova .ovf .pdf .php .pmf .ppt .pptx .pst .pvi .py .pyc .rar .rtf .sln .sql .tar .vbox .vbs .vcb .vdi .vfd .vmc .vmdk .vmsd .vmx .vsdx .vsv .work .xls .xlsx .xvd .zip

每个磁盘将生成一个128位的AES密钥。如果搜到与上述列表相匹配的文件扩展名,则该恶意软件将使用生成的密钥对文件的最初1MB内容进行加密。

在对所有符合条件的文件加密后,该恶意软件将生成勒索信息,并将该信息写入当前磁盘的 “README.TXT”文件中。

随后,生成的AES密钥将通过嵌入的公开密钥进行自我加密。

最终加密的二进制大对象(blob)会作为Base64编码串附于勒索信息(README.TXT)的最后。勒索信息将此作为“安装密钥”。

生成的密钥之后会遭到销毁,以确保其无法通过内存恢复。

此时,系统将重新启动,而经过修改的MBR代码将加载模拟CHKDSK界面,并开始全盘加密。

常见问题解答

企业能否抵御Petya勒索软件攻击?

Symantec Endpoint Protection(SEP)解决方案和诺顿产品能够主动帮助用户抵御Petya勒索软件利用 “永恒之蓝” 漏洞进行传播。此外,赛门铁克SONAR行为检测技术同样能够主动防御Petya感染

使用定义版本20170627.009的赛门铁克产品同样能够检测出Petya组件Ransom.Petya。

Petya是什么?

2016年,Petya病毒便已出现。与典型的勒索软件不同,Petya不只会加密文件,还会对主引导记录(MBR)进行覆盖和加密。

在此次攻击事件中,受感染计算机显示了以下勒索信息,要求受害者以比特币形式支付300美元以恢复文件:

图2.受Petya勒索软件感染的计算机所显示的勒索信息,攻击者向受害者索要价值300美元的比特币以赎回加密文件

Petya的传播和感染方式?

MEDoc会计软件用以在企业网络中投放和安装Petya勒索软件。在进入企业网络后,该勒索软件会使用两种方式进行传播。

其中一种传播方式:Petya会利用MS17-010漏洞(也称为“永恒之蓝”)实现传播。此外,Petya还会通过获取用户名和密码,在网络共享文件中进行传播。

影响范围?

受到Petya影响最大的是位于欧洲的企业与机构。

针对性攻击?

目前尚不清楚此次攻击是否为针对性攻击,但该病毒的最初传播所使用的软件只有在乌克兰才能使用,这表明乌克兰的企业是网络攻击者的最初目标。

支付赎金?

赛门铁克建议用户切勿支付赎金。目前没有证据表明,加密文件能够在支付赎金后得以恢复。

赛门铁克安全保护

网络保护

为了保护用户免受上述攻击,赛门铁克采取了以下IPS保护,以帮助用户抵御攻击:

- 操作系统攻击:微软SMB MS17-010 披露尝试(2017年5月2日发布)

- 攻击:恶意代码下载活动(2017年4月24日发布)

- 攻击:SMB Double Pulsar Ping

- 网页攻击:恶意代码下载活动 4

反病毒

- Ransom.Petya

- Ransom.Petya!g1

SONAR行为检测技术

- SONAR.Module!gen3

Skeptic技术

- Trojan.gen

获取更多详细信息,请查看:https://email.status.symantec.com/

赛门铁克正在密切关注此次威胁,并对其进行分析,我们将及时发布更多相关信息。

好文章,需要你的鼓励

这些老字号的数据安全“焦虑”,被Commvault治好了?

管理数据、确保多云环境的安全性、以及保持业务连续性对企业日益重要,Commvault针对这类企业提出了一个新理念——持续业务(Continuous Business)。

2025 年 AI 预测:没有 AGI,但会出现“杀手级应用“

本文是2025年AI预测系列的第一篇。尽管AGI和技术奇点引发了广泛讨论,但作者认为2025年不会出现AGI。相反,大型语言模型将找到其"杀手级应用"。文章分析了当前AI技术的局限性,预测2025年将出现更多专用AI解决方案,提高生产力并在某些领域超越人类表现,但这并不等同于AGI。作者呼吁关注AI的实际风险和机遇,而非陷入AGI争论。

生成式 AI 和大语言模型即将实现近乎无限内存带来的惊人可能性

本文探讨了生成式 AI 和大语言模型 (LLMs) 即将实现的近乎无限记忆能力这一重大突破。通过新的架构设计,AI 系统将能够存储和检索几乎无限量的对话历史,实现持续性的上下文理解和个性化交互。这项技术将彻底改变 AI 的应用方式,但同时也带来了隐私保护等方面的挑战。

史蒂夫·贾维特森关于摩尔定律的四大观点

本文探讨了风险投资家史蒂夫·贾维特森对摩尔定律的独特见解。他认为摩尔定律早在19世纪就已开始,并非仅限于晶体管技术。文章还分析了英伟达的成功、科学研究方法的转变,以及人工智能对各行业的深远影响。贾维特森的观点为我们理解技术发展趋势提供了新的视角。