获官方致谢 360代码卫士协助Oracle公司修复高危漏洞

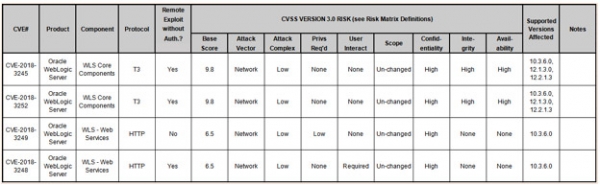

近日,360企业安全集团代码卫士团队安全研究人员发现Oracle公司旗下产品Oracle WebLogic Server的多个高危安全漏洞(CVE-2018-3245、CVE-2018-3248、CVE-2018-3249、CVE-2018-3252),并第一时间向Oracle公司报告,协助其修复漏洞。

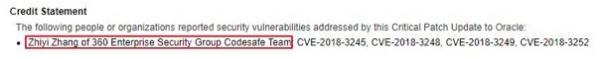

Oracle WebLogic Server 是目前全球J2EE使用最广泛的商业应用中间件之一。北京时间2018年10月17日,Oracle公司发布了关键补丁更新公告(Oracle Critical Patch Update Advisory - October 2018),公开致谢360企业安全集团代码卫士团队,并且发布相应的补丁修复漏洞。

图 Oracle公司官方公告

图 致谢360代码卫士

在Oracle公司本次修复的漏洞中,CVE-2018-3245 和 CVE-2018-3252均为高危反序列化漏洞,影响多个WebLogic大版本,CVSS评分为9.8分,一定条件下,可以造成远程代码执行。本文将针对这两个漏洞进行简单描述。

0x00 CVE-2018-3245 (JRMP Deserialization via T3)

该漏洞是一个绕过补丁的漏洞,在Oracle 7月份修复JRMP反序列化漏洞的补丁功能中可以被绕过,导致补丁无效。该漏洞高危,可远程执行任意代码。

0x01 CVE-2018-3252 (Deserialization via HTTP)

这个漏洞的触发并不是官方描述的T3协议,而是通过HTTP的方式即可触发(危害更大,HTTP一般防火墙均可通过)。由于补丁发布时间不久,互联网上还有大量未及时打补丁的WebLogic Server。该漏洞的细节暂时不公开。

0x02 参考链接

Oracle Critical Patch Update Advisory - October 2018

(https://www.oracle.com/technetwork/security-advisory/cpuoct2018-4428296.html)

0x03 关于360代码卫士

360代码卫士是360企业安全集团旗下专注于软件源代码安全的产品线,能力涵盖了源代码缺陷检测、源代码合规检测、源代码溯源检测三大方向,分别解决软件开发过程中的安全缺陷和漏洞问题、代码编写的合规性问题、开源代码安全管控问题。“360代码卫士”系列产品可支持Windows、Linux、Android、Apple iOS、IBM AIX等平台上的源代码安全分析,支持的编程语言涵盖C、C++、C#、Objective-C、Java、JSP、JavaScript、PHP、Python、Go、区块链智能合约Solidity等。目前360代码卫士已应用于上百家大型机构,帮助用户构建自身的代码安全保障体系,消减软件代码安全隐患。

好文章,需要你的鼓励

奥运级别的努力:首席信息官为2026年AI颠覆做准备

AI颠覆预计将在2026年持续,推动企业适应不断演进的技术并扩大规模。国际奥委会、Moderna和Sportradar的领导者在纽约路透社峰会上分享了他们的AI策略。讨论焦点包括自建AI与购买第三方资源的选择,AI在内部流程优化和外部产品开发中的应用,以及小型模型在日常应用中的潜力。专家建议,企业应将AI建设融入企业文化,以创新而非成本节约为驱动力。

字节跳动发布GAR:让AI能像人类一样精准理解图像任何区域的突破性技术

字节跳动等机构联合发布GAR技术,让AI能同时理解图像的全局和局部信息,实现对多个区域间复杂关系的准确分析。该技术通过RoI对齐特征重放方法,在保持全局视野的同时提取精确细节,在多项测试中表现出色,甚至在某些指标上超越了体积更大的模型,为AI视觉理解能力带来重要突破。

Spotify推出AI播放列表功能让用户掌控推荐算法

Spotify在新西兰测试推出AI提示播放列表功能,用户可通过文字描述需求让AI根据指令和听歌历史生成个性化播放列表。该功能允许用户设置定期刷新,相当于创建可控制算法的每周发现播放列表。这是Spotify赋予用户更多控制权努力的一部分,此前其AI DJ功能也增加了语音提示选项,反映了各平台让用户更好控制算法推荐的趋势。

Inclusion AI推出万亿参数思维模型Ring-1T:首个开源的超大规模推理引擎如何重塑AI思考边界

Inclusion AI团队推出首个开源万亿参数思维模型Ring-1T,通过IcePop、C3PO++和ASystem三项核心技术突破,解决了超大规模强化学习训练的稳定性和效率难题。该模型在AIME-2025获得93.4分,IMO-2025达到银牌水平,CodeForces获得2088分,展现出卓越的数学推理和编程能力,为AI推理能力发展树立了新的里程碑。

为全天候绿电而生,海辰储能发布全球首个原生8小时长时储能解决方案

为AI+而生,海辰储能发布全球首款锂钠协同AIDC全时长储能解决方案

长时储能开启智慧未来:海辰储能生态日全球首发三大新品

Arm 借助融合型 AI 数据中心,重塑计算格局

奥运级别的努力:首席信息官为2026年AI颠覆做准备

Spotify推出AI播放列表功能让用户掌控推荐算法

Adobe押注生成式AI获得回报,年度营收创历史新高

OpenAI与迪士尼达成十亿美元合作协议,米老鼠和漫威角色进入Sora

甲骨文150亿美元数据中心投资导致股价下跌

Spoor鸟类监测AI软件需求飞速增长

制药行业AI数据质量危机:垃圾进垃圾出的隐患

Harness获得2.4亿美元融资,估值达55亿美元,专注自动化AI编码后的开发流程

微软白皮书报告:人类专业知识是人工智能红队不可或缺的一部分

Oracle大力宣传新Exadata机器中的快速矢量搜索

拉里·埃里森:AI是一场争夺技术霸权的持续战斗

Oracle Exadata Exascale:面向小型工作负载的一次重大架构转变

谷歌CEO谈云业务、Gemini AI开发者以及与Oracle合作关系

Oracle提供共享Exadata即服务,成本远低于完整实例

Oracle Autonomous Database服务登陆Azure

保护 Active Directory 安全,Tenable 助力企业筑起安全屏障

Oracle Database 23ai 为企业数据和应用带来了 AI 的强大功能

Oracle正式发布 Java 22