亚信安全火力全开猎捕“坏兔子”,全歼详解

10月24日,欧洲遭遇新一轮勒索病毒攻击,俄罗斯、乌克兰、土耳其、德国等国均受到影响,目前已经开始向美国扩散。该勒索病毒被命名为“Bad Rabbit”(中文译名:坏兔子),亚信安全将其检测为Ransom_BADRABBIT.SM和Ransom_BADRABBIT.SMA。

该勒索软件将受害电脑的文件加密,让电脑无法使用,从而要求支付赎金。“坏兔子”勒索软件要求支付0.05比特币(合275美元)。经过研究人员深入分析,虽然 “坏兔子” 拥有部分与Petya勒索病毒相同的代码,但是最新的这波攻击不大可能造成Petya那种程度的全球性破坏。由于“坏兔子” 勒索病毒通过共享和弱密码在内网扩散,因此对企业危害较大。

亚信安全技术详解:“坏兔子”勒索病毒攻击

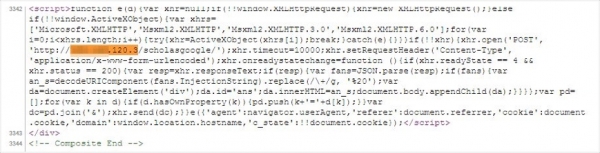

“坏兔子”勒索病毒通过水坑攻击传播,攻击者先在特定网站上注入包含URL的脚本文件,诱骗用户下载虚假的Flash安装程序“install_flash_player.exe”。嵌入的URL最终解析为:hxxp://1dnscontrol.com/flash_install,目前为止该链接已经不可访问。

【注入脚本代码】

一旦虚假的安装包被点击,其会生成加密文件infpub.dat和解密文件dispci.exe。“坏兔子”通过三步骤来完成其勒索流程,其对应的三个文件名均来源于美剧《权利的游戏》。

•rhaegal.job --- 负责执行解密文件。

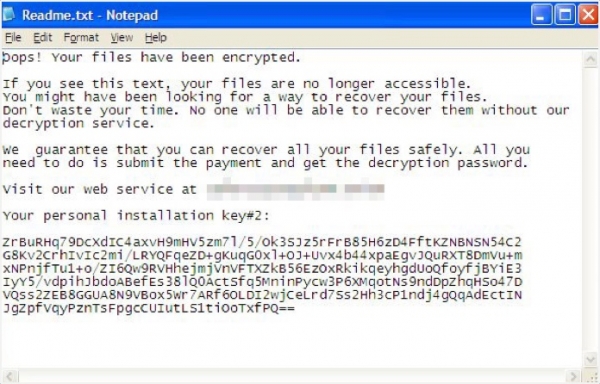

•drogon.job --- 负责关闭受害者电脑。然后勒索软件加密系统中的文件,显示如下勒索信息。

【勒索信息】

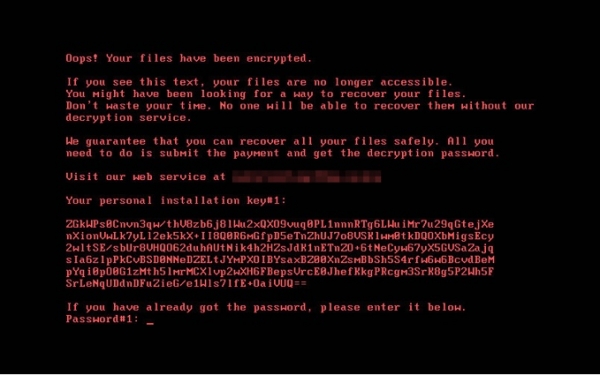

•viserion_23.job --- 负责重启受害者电脑,重启后屏幕被锁定,显示如下信息:

【重启后屏幕显示的信息】

“坏兔子”可以在内网中扩散传播,其使用Windows ManagementInstrumentation(WMI)和服务控制远程协议,在网络中生成并执行自身拷贝文件。在使用服务控制远程协议时,“Bad Rabbit”采用字典攻击方法获取登陆凭证。

经过深入分析,我们还发现“坏兔子”使用开源工具Mimikatz获取凭证,其也会使用合法磁盘加密工具DiskCryptor加密受害者系统。

亚信安全教你如何防御

1、暂时关闭内网中打开共享的机器;

2、关闭WMI服务;

3、更换复杂密码;

4、亚信安全最新病毒码版13.740.60已经包含此病毒检测(扫描引擎版本9.850及以上),该版本病毒码已经发布,请用户及时升级病毒码版本;

5、亚信安全客户开启OfficeScan 11的行为监控功能(AEGIS),可有效阻拦勒索病毒对用户文件的加密;

6、亚信安全DDAN沙盒产品已经包含此病毒的检测,检测名:VAN_FILE_INFECTOR.UMXX。

早期的分析说明,该病毒利用了与Petya勒索病毒相似的组件进行传播,由于黑客在Petya勒索病毒及其变种中,使用了与WannaCry相同的攻击方式,都是利用MS17-010(”永恒之蓝”)漏洞传播;有些更是通过带有DOC文档的垃圾邮件附件进行传播,通过Office CVE-2017-0199漏洞来触发攻击。因此,亚信安全建议用户采取如下防护措施:

•及时更新系统补丁程序,或者部署虚拟补丁;

•启用防火墙以及入侵检测和预防系统;

•主动监控和验证进出网络的流量;

•主动预防勒索软件可能的入侵途径,如邮件,网站;

•使用数据分类和网络分段来减少数据暴露和损坏;

•禁用SMB端口;

•打全补丁程序,特别是ms17-010补丁程序。

针对Petya勒索病毒解决方案

亚信安全病毒码版本(13.500.60),云病毒码版本(13.500.71)已经包含此病毒检测,2017年6月28日已经发布,请用户及时升级病毒码版本。

针对”永恒之蓝”漏洞解决方案

亚信安全DeepSecurity和TDA 已经于5月2号发布规则能够抵御该勒索病毒在内网的传播:

•TDA:2383:cve-2017-0144-RemoteCode Executeion-SMB(Request)

•Deep Security:1008306- Microsoft Windows SMB Remote Code Execution Vulnerability (MS17-010)

•亚信安全DeepEdge在4月26日已发布了针对微软远程代码执行漏洞 CVE-2017-0144的4条IPS规则

(规则名称:微软MS17 010 SMB远程代码执行1-4,规则号:1133635,1133636,1133637,1133638)

针对Office CVE-2017-0199漏洞解决方案

亚信安全DeepSecurity 和TDA 已经于4月13日发布规则,拦截该漏洞:

•1008285- Microsoft Word Remote Code Execution Vulnerability (CVE-2017-0199)

•1008295 - RestrictMicrosoft Word RTF File With Embedded OLE2link Objec

•1008297- IdentifiedSuspicious RTF File With Obfuscated Powershell Execution (CVE-2017-0199)

•TDA Rule 18 : DNS response of a queried malwareCommand and Control domain

亚信安全WRS已经可以拦截上述恶意文档相关C&C服务器及恶意链接。

好文章,需要你的鼓励

Instagram长视频内容和个性化订阅可能即将到来

Instagram负责人莫塞里在接受采访时透露,平台正考虑引入长视频内容功能,尽管此前一直专注于短视频。他承认为了吸引优质内容,Instagram可能需要支持长视频格式。此外,Meta最近推出了"您的算法"功能,旨在让用户更好地控制信息流内容。莫塞里承诺未来将提供更多工具,让用户主动塑造个性化内容,但完整实现可能需要2-4年时间。

香港大学联合Adobe研究突破:让AI既能看懂图片又能生成美图的“万能大脑“

香港大学联合Adobe研究院提出PS-VAE技术,成功解决了AI无法同时具备图像理解和生成能力的难题。通过创新的两阶段训练策略,让AI既能准确理解图片语义,又能生成高质量图像,在图像编辑任务上性能提升近4倍,为统一视觉AI系统开辟新路径,在数字创作、教育、电商等领域具有广阔应用前景。

至顶AI实验室硬核评测:戴尔 Precision 5490移动工作站搭建Open Deep Research,打造专属于你的全流程AI研究助手

在信息爆炸的时代,AI实验室的研究员们常常需要面对海量的论文、专利文件、论坛发言等各种渠道的信息。传统的查找方式不仅费时费力,还容易遗漏关键内容。那么,有没有一种方式能让AI真正代替人工,完成从找资料到写出稿的全流程工作?

华中科技大学与马里兰大学联合发现:AI评判员可能比想象中更不靠谱

华中科技大学与马里兰大学研究团队开发出Sage评估框架,首次无需人工标注即可评估AI评判员可靠性。研究发现即使最先进的AI模型在评判任务中也存在严重不一致问题,近四分之一困难情况下无法保持稳定偏好。团队提出明确评判标准和专门微调等改进方法,为构建更可靠AI评估体系提供重要工具。

高性能 AI 边缘推理服务器MIC-743-AT

Instagram长视频内容和个性化订阅可能即将到来

NVIDIA DGX Spark

Dell Pro Max with GB10

至顶AI实验室硬核评测:戴尔 Precision 5490移动工作站搭建Open Deep Research,打造专属于你的全流程AI研究助手

惠普ZBook Fury G1i高性能移动工作站

至顶AI实验室硬核评测:夸克 AI 眼镜全链路"无切换体验",当AI助手真正走进日常

夸克AI眼镜

至顶AI实验室硬核评测:据说这就是AI手机的形态,贴脸开大,豆包手机上手评测

OpenFlex(TM) Data24 NVMe-oF(TM) 存储平台

英特尔(R) 至强(R) 6776P处理器

Solidigm D7-PS1010 E1.S 液冷固态硬盘