BlueBorne:危及每台联网设备的新蓝牙漏洞组合

物联网网络安全公司 Armis,已经在包括 Android、Windows、Linux 和 iOS 在内的几个操作系统中发现实施于蓝牙的八个漏洞,成功利用这些漏洞,黑客就能完全控制设备。事实上,这些是近几年在蓝牙中发现的最严重漏洞,并且其具有经由空中接口传播的能力,这点也令人倍感担忧。此类漏洞被称为“BlueBorne 漏洞”。

移动设备上的空中传播攻击可追源于Cabir蠕虫病毒,其攻击也给蓝牙恶意软件概念提供了初次证明,证实其可快速广泛传播,甚至可以穿透封闭式空中间隙网络。

BlueBorne 漏洞源自一个复杂协议,此协议连同两个关于蓝牙的常见误解,被研究界抛弃和忽视多年之久。第一误解是蓝牙无法进行空中拦截,第二误解是蓝牙始终需要某种用户交互。BlueBorne 漏洞证明这两种假设都是错误的,因为只要开启设备上的蓝牙,设备就极易受到攻击。

然而,需要着重了解的是此漏洞组合的真正严重程度。其影响令人心惊;实际上,任何具有蓝牙接口的设备都容易受到 BlueBorne 漏洞组合中至少一种漏洞的影响。自发现 BlueBorne 以来,所有操作系统制造商都发布了针对此漏洞进行补救的补丁程序,而对于 iOS 系统,此类漏洞仅影响 iOS 10 之前的版本。2017 年 9 月 9 日,Google 发布了适用于 Android 用户的安全更新。

Check Point SandBlast Mobile 可以通过帮助验证您网络上的移动设备是否装有最新的操作系统版本以及安全补丁程序,从而保护移动设备(iOS 和 Android)免遭此威胁。

此外在设备检测时,SandBlast Mobile 会检测针对 Android 蓝牙堆栈的任何主动漏洞攻击,为您提供额外的保护层。

确保您受到保护的方法如下:

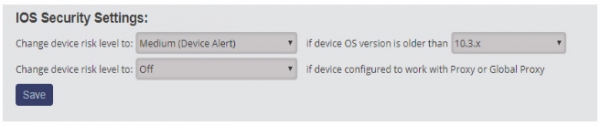

在Settings->Policy Settings->Device中,更改以下配置:

iOS:

Android:

来源:业界供稿

好文章,需要你的鼓励

高带宽闪存面临工程难题,商业化还需数年时间

高带宽闪存技术承诺提供超大容量,但面临极其复杂的工程挑战。该技术将多层NAND芯片堆叠,每层由数百个3D NAND单元层组成,可创造前所未有的存储容量。相比昂贵的HBM内存,HBF使用更便宜但速度较慢的闪存为GPU提供更多存储空间。技术复杂性体现在互连布线的困难,12层HBF堆叠将包含2866个存储层。由于需要英伟达等GPU厂商深度参与和行业标准制定,预计HBF距离商用还需两年以上时间。

世界模拟新引擎:阿里巴巴达摩院发布Inferix,让AI像导演一样制作超长视频

阿里巴巴达摩院联合浙江大学、香港科技大学发布Inferix,这是专为世界模拟打造的下一代推理引擎。它采用块扩散技术,像搭积木般分段生成视频,既保证高质量又支持任意长度,克服了传统方法的局限。配套LV-Bench评测基准包含1000个长视频样本,建立了分钟级视频生成的评估标准,为游戏、教育、娱乐等领域的内容创作带来革命性突破。

戴尔Q3季度AI服务器收入破纪录,存储业务表现不佳

戴尔第三季度营收270亿美元,同比增长11%,创历史新高,主要受AI服务器需求爆发式增长推动。AI服务器订单达123亿美元,全年订单总额300亿美元。基础设施解决方案集团营收141亿美元,增长24%,其中服务器和网络业务表现强劲。存储业务营收39.8亿美元,同比下降1%,但全闪存阵列产品实现双位数增长。公司预计第四季度营收315亿美元,全年AI服务器出货量约250亿美元。

Luma AI推出终端速度匹配:一步生成高质量图像的革命性突破

Luma AI推出的终端速度匹配(TVM)是一种革命性的图像生成技术,能够在单次计算中生成高质量图像,突破了传统方法需要数十步采样的限制。该技术通过关注生成路径的"终点"而非"起点",实现了从噪声到图像的直接跳跃,在保证数学理论基础的同时大幅提升了生成效率,为实时AI应用开辟了新路径。

戴尔Q3季度AI服务器收入破纪录,存储业务表现不佳

Mixpanel数据泄露事件波及部分OpenAI API用户账户信息

Procure AI获1300万美元融资,用智能体自动化采购流程

GigaOm评选Vespa.ai为顶级向量数据库

梅赛德斯-AMG Petronas F1车队运用增强现实技术提升测试效率

异构计算时代需要新的数据处理基准测试

通向超级智能的失控之路可能让人类劳动彻底淘汰

SAP选择塔塔咨询服务公司改造其IT运营体系

打破信创软件交付效率壁垒:AI测试300%提速的背后逻辑

五位自动驾驶产业链大咖畅谈:未来运输的模式、通路与破壁

智能数据将开启AI赋能设计的新纪元

OpenAI 科学家:为什么大语言模型会产生幻觉?

Check Point:以AI技术赋能云端交付平台化安全解决方案

Check Point 推出全新 SaaS 威胁防御解决方案

Check Point:2024年,企业应积极推进行云安全变革

Check Point推出 ThreatCloud Graph:从多维视角评估网络安全态势

Check Point:网络安全发展历史大事记

Check Point+七云网络 强强共建SD-WAN安全

沃尔玛成为 2023 年第三季度网络钓鱼诈骗中最常被冒充的品牌

服务出海 Check Point全面防御内外威胁

Check Point 软件技术公司通过全新安全托管功能增强了 Infinity 全球服务

Check Point Software 第三季度业绩超预期