Petya勒索软件变种Nyetya全球爆发,思科Talos率先响应

摘要

自2017年5月份经历勒索软件WannaCry的大规模爆发后,思科Talos团队在6月27日发现了最新的勒索软件变种,暂命名为Nyetya。目前已经在多个国家发现了这个勒索软件的感染事件,思科Talos团队正在积极分析并不断更新最新的防护信息。

原文链接:http://blog.talosintelligence.com/2017/06/worldwide-ransomware-variant.html

勒索软件Nyetya概述

基于新勒索软件变种的样本分析显示,勒索软件借助了之前被多次利用的永恒之蓝(EternalBlue)攻击工具和Windows系统的WMI进行传播。与之前出现的WannaCry不同,此次的变种中没有包含外部扫描模块,而是利用了psexec管理工具在内网进行传播。

目前还没有完全确定该勒索软件的传播源头和路线,基于目前的分析,我们认为这个勒索软件的传播和感染,很可能与乌克兰的一款被称为MeDoc的会计管理软件的升级更新系统有关。思科Talos还在持续分析该勒索软件的传播源头。

思科Talos在今年4月份就发布了保护针对MS17-010攻击的Snort规则,对于此次发现的变种Talos已经将勒索软件的变种加入到了AMP(Advanced Malware Protection)的黑名单列表中。

勒索软件Nyetya的主要功能

思科Talos在被勒索软件感染的系统上,发现了一个名为Perfc.dat的文件,该文件的功能是进一步感染其他系统,它包含了一个还未被命名的模块,暂命名为#1,其功能是通过Windows API AdjustTokenPrivileges获取当前账号的管理员权限,一旦成功,该勒索软件将重写磁盘的启动分区记录MBR(Master Boot Record)。无论MBR重写成功与否,在完成感染一小时后,都将自动重启系统。

在勒索软件散播过程中,利用了NetServerEnum遍历所有可见的主机,然后扫描所有开放了TCP 139端口的主机,并将这些主机加入到易感染主机列表中。

一旦主机被感染后,勒索软件会使用以下三种方式进行传播:

· EternalBlue – 永恒之蓝,与WannCry相同的入侵方式。

· Psexec – Windows系统自带的管理工具。

· WMI - Windows Management Instrumentation,Windows系统自带的组件。

以上方式被用于勒索软件安装和运行perfc.bat程序,进一步感染其他内网主机。

利用当前用户的Window Token信息,在被感染的主机上psexec被用于运行下列指令来安装勒索软件(Talos还在分析获得Window Token的方式):

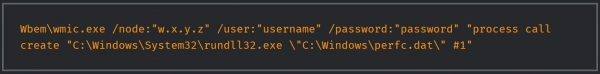

利用当前账号的用户名和密码信息,WMI被用于执行下面命令,实现上述相同的功能(Talos还在分析获得用户的凭证信息的途径):

思科发布最新防护规则

目前思科已经能够提供对该勒索软件防护的产品包括:

思科NGIPS/Snort Rules提供了下列Snort规则检测该勒索软件:

· 42944 - OS-WINDOWS Microsoft Windows SMB remote code execution attempt

· 42340 - OS-WINDOWS Microsoft Windows SMB anonymous session IPC share access attempt

下列NGIPS/Snort Rules提供感染流量的检测告警:

· 5718 - OS-WINDOWS Microsoft Windows SMB-DS Trans unicode Max Param/Count OS-WINDOWS attempt

· 1917 - INDICATOR-SCAN UPnP service discover attempt

· 42231 - FILE-OFFICE RTF url moniker COM file download attempt

· 5730 - OS-WINDOWS Microsoft Windows SMB-DS Trans Max Param OS-WINDOWS attempt

AMP发布了感染指数告警:

· W32.Ransomware.Nyetya.Talos

SHA256哈希值:

· 027cc450ef5f8c5f653329641ec1fed91f694e0d229928963b30f6b0d7d3a745

思科勒索软件防护促销包发布

为了更好地帮助各行业用户应对后续可能发生的勒索软件攻击变种和升级危机,思科大中华区安全部门在中国大陆推出了勒索软件防护Starter Bundle,整合了目前思科安全Firepower 2110、邮件安全设备C190、AMP高级恶意软件防护等产品,从Web和Email这两个勒索软件最重要的传播途径进行全面防护。

在此Starter Bundle中,必选组件部分包括:

· Firepower 2110 --在互联网出口检测并阻挡恶意勒索软件的进入

· 邮件安全网关C190 --检测并阻挡恶意勒索软件通过邮件的方式进入网络

· AMP End Point--安装在用户的终端的软件,阻挡勒索软件的恶意行为

在此Starter Bundle中,选配组件部分包括:

· Stealthwatch--快速发现网络异常,定位受感染的主机

· 高级安全服务--提供远程漏洞扫描和钓鱼软件模拟攻击测试的高级服务

好文章,需要你的鼓励

Allen AI团队推出SAGE:首个能像人类一样“想看多长就看多长“的智能视频分析系统

Allen AI研究所联合多家顶尖机构推出SAGE智能视频分析系统,首次实现类人化的"任意时长推理"能力。该系统能根据问题复杂程度灵活调整分析策略,配备六种智能工具进行协同分析,在处理10分钟以上视频时准确率提升8.2%。研究团队创建了包含1744个真实娱乐视频问题的SAGE-Bench评估平台,并采用创新的AI生成训练数据方法,为视频AI技术的实际应用开辟了新路径。

联想推出DE6600系列:更智能的存储解决方案

联想推出新一代NVMe存储解决方案DE6600系列,包含全闪存DE6600F和混合存储DE6600H两款型号。该系列产品延迟低于100微秒,支持多种连接协议,2U机架可容纳24块NVMe驱动器。容量可从367TB扩展至1.798PiB全闪存或7.741PiB混合配置,适用于AI、高性能计算、实时分析等场景,并配备双活控制器和XClarity统一管理平台。

AI视觉模型真的能看懂长篇文档吗?中科院团队首次揭开视觉文本压缩的真相

中科院团队首次系统评估了AI视觉模型在文本压缩环境下的理解能力,发现虽然AI能准确识别压缩图像中的文字,但在理解深层含义、建立关联推理方面表现不佳。研究通过VTCBench测试系统揭示了AI存在"位置偏差"等问题,为视觉文本压缩技术的改进指明方向。

数智时代,openGauss Summit 2025即将发布哪些技术创新破局

“算力+储能”深度融合:超智算发布分布式算力超级节点储能解决方案

联想推出DE6600系列:更智能的存储解决方案

创业公司如何在严格监管行业中实现生死攸关的创新

OpenAI发布GPT-5.2-Codex模型,软件工程自动化能力大幅提升

Waterfox浏览器宣布拒绝AI功能,瞄准Firefox忠实用户

TikTok美国业务出售交易将于下月完成

破局AI数据中心安全瓶颈:Fortinet联合NVIDIA引领隔离式加速新航向

智算中心进化论,科华数据如何做到“更懂”

更高负载、更快建设:2026年数据中心六大趋势

Snowflake数据库更新引发全球大规模服务中断

AI编程初创公司Lovable融资3.3亿美元,英伟达等科技巨头支持

研究人员发现虚拟机管理程序勒索软件攻击激增700%

思科人工智能研究:97%的AI领导者实现规模化价值 基础设施决策成就领先优势

企业AI就绪安全网络架构,你跟上了吗?

思科携手英伟达推出面向 Neocloud、企业与电信行业的人工智能创新方案

LockBit 5.0扩大攻击范围,勒索软件威胁持续升级

拨开AI迷雾,思科《2025年人工智能就绪指数》揭示企业AI落地“真相”

思科人工智能研究:人工智能就绪型企业在价值竞赛中遥遥领先

思科发布业内最具扩展性与效能的51.2T路由系统 为分布式AI工作负载树立新标杆

思科任命Ben Dawson为亚太、日本及大中华区总裁兼销售高级副总裁

思科AI生态布局:成为企业AI转型的第一选择