阿里云安全中心:针对新一轮比特币勒索蠕虫病毒的安全建议

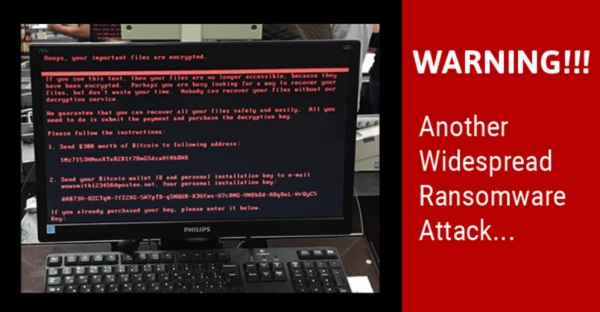

6月27日晚间,一波大规模勒索蠕虫病毒攻击重新席卷全球。

媒体报道欧洲、俄罗斯等多国政府、银行、电力系统、通讯系统、企业以及机场都不同程度的受到了影响。

阿里云安全中心第一时间拿到病毒样本,并进行了分析:

这是一种新型勒索蠕虫病毒。电脑、服务器感染这种病毒后会被加密特定类型文件,导致系统无法正常运行。

目前,该勒索蠕虫通过Windows漏洞进行传播,一台中招可能就会感染局域网内其它电脑。

一、Petya与WannaCry病毒的对比

1、加密目标文件类型

Petya加密的文件类型相比WannaCry少。

Petya加密的文件类型一共65种,WannaCry为178种,不过已经包括了常见文件类型。

2、支付赎金

Petya需要支付300美金,WannaCry需要支付600美金。

二、云用户是否受影响?

截止发稿,云上暂时未发现受影响用户。

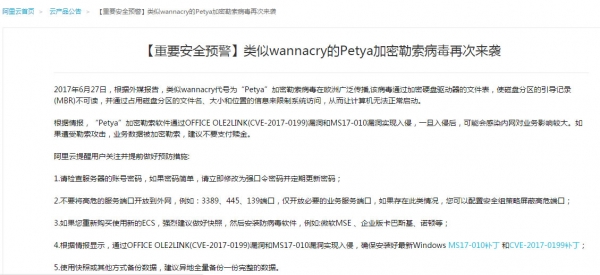

6月28日凌晨,阿里云安全中心对外发布了公告预警。

三、安全建议

目前勒索者使用的邮箱已经停止访问,不建议支付赎金。

所有在IDC托管或自建机房有服务器的企业,如果采用了Windows操作系统,立即安装微软补丁。

安全补丁对个人用户来说相对简单。只需自学装载,就能完成。

对大型企业或组织机构,面对成百上千台机器,最好还是能使用客户端进行集中管理。比如,阿里云安全中心的安骑士就提供实时预警、防御、一键修复等功能。

可靠的数据备份可以将勒索软件带来的损失最小化。建议启用阿里云快照功能对数据镜像备份,并同时做好安全防护,避免被感染和损坏。

好文章,需要你的鼓励

Allen AI团队推出SAGE:首个能像人类一样“想看多长就看多长“的智能视频分析系统

Allen AI研究所联合多家顶尖机构推出SAGE智能视频分析系统,首次实现类人化的"任意时长推理"能力。该系统能根据问题复杂程度灵活调整分析策略,配备六种智能工具进行协同分析,在处理10分钟以上视频时准确率提升8.2%。研究团队创建了包含1744个真实娱乐视频问题的SAGE-Bench评估平台,并采用创新的AI生成训练数据方法,为视频AI技术的实际应用开辟了新路径。

联想推出DE6600系列:更智能的存储解决方案

联想推出新一代NVMe存储解决方案DE6600系列,包含全闪存DE6600F和混合存储DE6600H两款型号。该系列产品延迟低于100微秒,支持多种连接协议,2U机架可容纳24块NVMe驱动器。容量可从367TB扩展至1.798PiB全闪存或7.741PiB混合配置,适用于AI、高性能计算、实时分析等场景,并配备双活控制器和XClarity统一管理平台。

AI视觉模型真的能看懂长篇文档吗?中科院团队首次揭开视觉文本压缩的真相

中科院团队首次系统评估了AI视觉模型在文本压缩环境下的理解能力,发现虽然AI能准确识别压缩图像中的文字,但在理解深层含义、建立关联推理方面表现不佳。研究通过VTCBench测试系统揭示了AI存在"位置偏差"等问题,为视觉文本压缩技术的改进指明方向。

数智时代,openGauss Summit 2025即将发布哪些技术创新破局

“算力+储能”深度融合:超智算发布分布式算力超级节点储能解决方案

联想推出DE6600系列:更智能的存储解决方案

创业公司如何在严格监管行业中实现生死攸关的创新

OpenAI发布GPT-5.2-Codex模型,软件工程自动化能力大幅提升

Waterfox浏览器宣布拒绝AI功能,瞄准Firefox忠实用户

TikTok美国业务出售交易将于下月完成

破局AI数据中心安全瓶颈:Fortinet联合NVIDIA引领隔离式加速新航向

智算中心进化论,科华数据如何做到“更懂”

更高负载、更快建设:2026年数据中心六大趋势

Snowflake数据库更新引发全球大规模服务中断

AI编程初创公司Lovable融资3.3亿美元,英伟达等科技巨头支持