微步在线安全事件分析:全球数亿主机被FireBall攻陷

概要

6月1日,Check Point公司发布消息,称近日发现了一款名为“FireBall”的恶意软件,目前已在全球范围内广泛传播,受感染主机数量两高达2.5亿,受灾严重的国家包括印度、巴西、墨西哥、印尼和美国,而该软件背后是一家名为卿烨科技(Rafotech)的中国公司。微步在线对文章中提及的样本和卿烨科技公司进行了全面分析,目前主要发现包括:

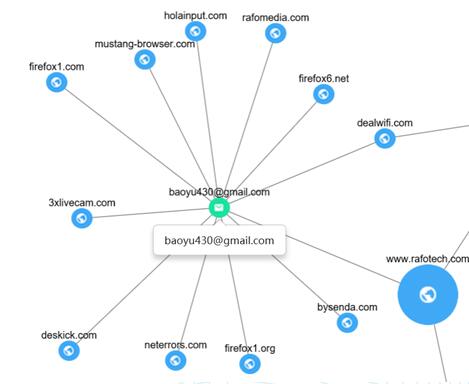

· 卿烨科技法人代表鲍某的邮箱共注册20多个域名,除公司官网外,还有多款免费软件下载站、FireBall恶意程序C&C地址以及一个色情网站。卿烨科技未对此次事件进行回应,公司官方网站也已无法访问。

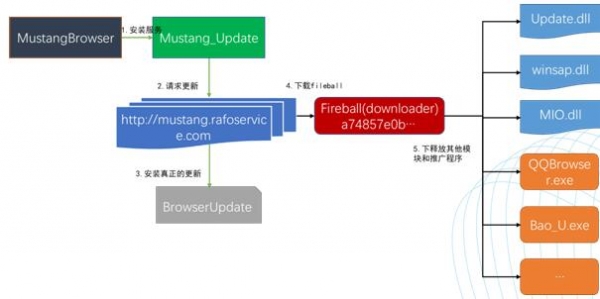

· 该公司名下的“野马浏览器”更新程序存在后门程序,会进一步下载FireBall的主体程序,并通过安装恶意插件篡改相关系统设置,同时具备后门功能,使的失陷机器被完全控制。

· FireBall恶意软件数量巨大,主要利用亚马逊的云平台CloudFront作为C&C地址。

· 微步在线通过对相关样本、IP和域名的溯源分析,共提取69条相关IOC,可用于威胁情报检测。

· 部署微步在线威胁情报平台的用户,可通过系统告警定位到失陷主机(详见下图),并使用微步在线提供的应急响应予以分析和处理。

事件背景

Check Point称近日发现了一款传播范围极广的恶意软件Fireball,感染的计算机数量高达2.5亿。Fireball会通过捆绑其他软件进行传播,植入后会在用户浏览器中安装恶意插件、修改主页并劫持访问流量,此外,该程序还具备远程下载任意程序执行的功能,为用户带来巨大安全隐患。

FireBall通常会与DealWifi、MustangBrowser、FVP Imageviewer、Soso Desktop等免费软件捆绑在一起,而这些软件均与一家名为“卿烨科技”的公司有关。

卿烨科技

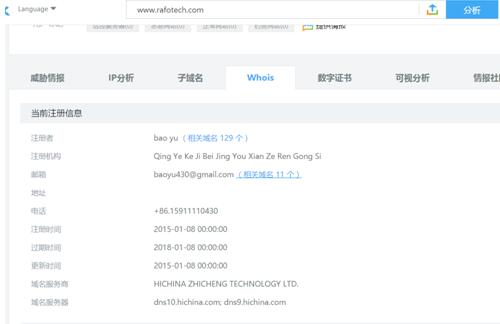

根据网上公开信息检索发现,“卿烨科技”注册于2015年,现址为北京市海淀区海淀大街的一个写字楼,自称为数字营销行业领先的跨国公司,提供精准的数字营销服务和变现方案,服务超过3亿全球用户。主页为www.rafotech.com,注册邮箱为baoyu430@gmail.com,推测为鲍某所有。此次事件发生后,公司官方网站已无法访问。

通过对文章提及的免费软件搜索发现,DealWifi和Mustang Browser(野马浏览器)均使用了“RAFO TECHNOLOGY INC”的数字证书,对应下载网站(www.dealwifi.com和mustang-browser.com)与“卿烨科技”网站域名注册信息完全一致,确认为该公司产品。

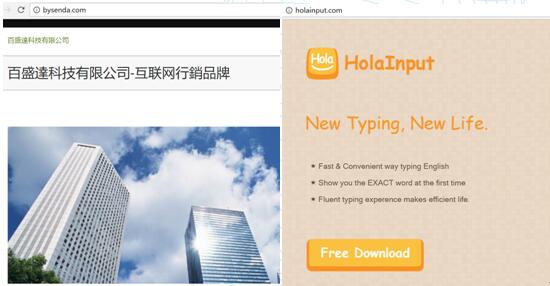

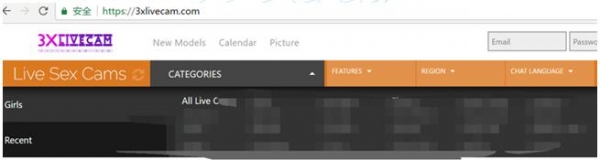

对邮箱baoyu430@gmail.com排查发现,该邮箱还注册过bysenda.com、holainput.com、3xlivecam.com、firefox1.com等二十余个域名(详见附录)。其中,bysenda.com为“百盛达科技有限公司”主页,即Soso Desktop软件数字签名中的“BYSENDA TECHNOLOGY LIMITED”,主营广告推广业务;holainput.com为Hola输入法软件的官方网站,该软件同样存在捆绑行为;firefox1.com被用作为部分FireBall恶意程序的C&C地址(相关样本见样本关联部分);而3xlivecam.com存在为一个境外色情网站。

通过公开信息检索发现,该公司公开宣传的产品为Casual Warrior、Cutie Riot、延边麻将等多款手机游戏,但从公司简介和应聘者留言可以看出游戏并非其主营业务。

综合上述分析可以发现,该公司的业务范围包括数据服务、广告营销、手机游戏、恶意软件开发甚至成人网站等。

软件分析

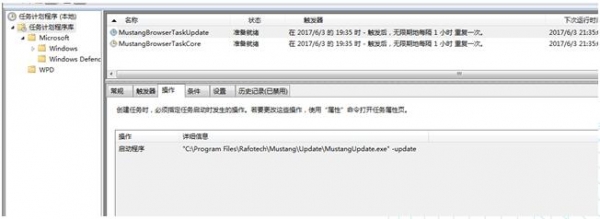

为了解“卿烨科技”与FireBall的关系,微步在线对其名下的“野马浏览器”(MustangBrowser)进行了分析,发现该软件是经过对chrome浏览器的精简修改版,用户在执行安装后,该程序会在其系统中注册一个更新服务和两个定时更新计划,并作为后门功能来安装大量插件和推广程序:

其中,各个主要模块的功能如下:

1. 安装后注册更新服务如下图:

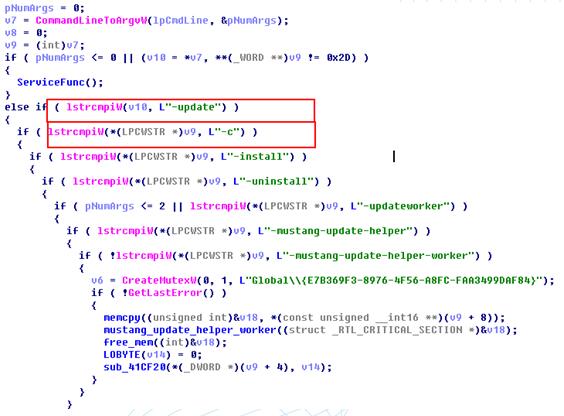

2. 其中该更新程序功能有初始化安装、自卸载、自更新功能如下图:

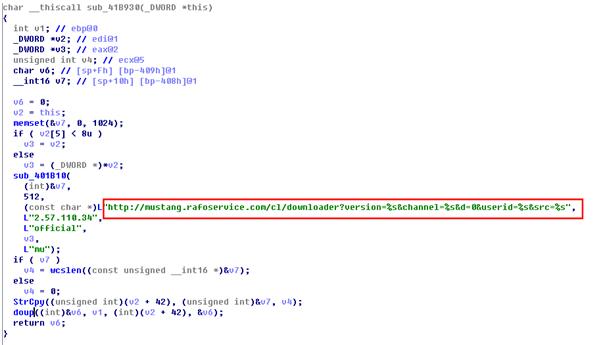

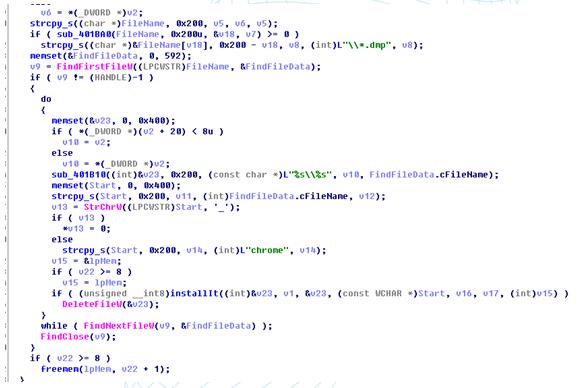

3. 字如其意“-update”功能为从服务器下载该浏览器更新程序:

4. 而”-c”为chrome浏览器插件功能安装:

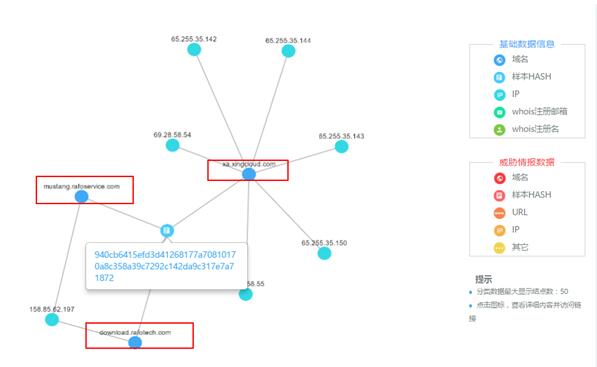

5. 通过在http://x.threatbook.cn对其域名http://mustang.rafoservice.com进行关联分析,发现与该域名通信的其他恶意样本下和域名被关联出来:

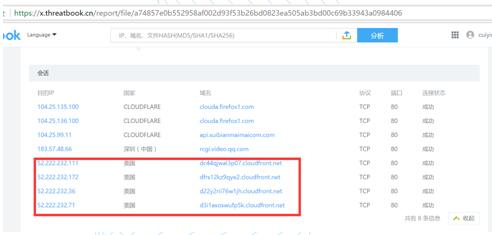

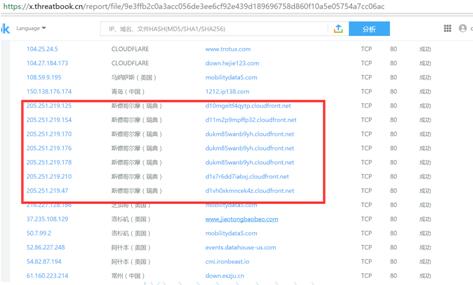

通过其的域名分析发现,该恶意程序除了会通过mustang.rafoservice.com 、clouda.firefox1.com、download.rafotech.com等下载更新外,还会利用一些亚马逊的云平台CloudFront地址作向受感染用户发送指令,我们据此关联出的大量恶意样本更多和C&C地址:

1. 部分样本在微步在线分析平台的检测效果如下:

https://x.threatbook.cn/report/file/a74857e0b552958af002d93f53b26bd0823ea505ab3bd00c69b33943a0984406

https://x.threatbook.cn/report/file/52e82c9a3681216bb25d65e8e556d27aa6bc0e2397204a594aeeba75408ac322

https://x.threatbook.cn/report/file/9e3ffb2c0a3acc056de3ee6cf92e439d189696758d860f10a5e05754a7cc06ac

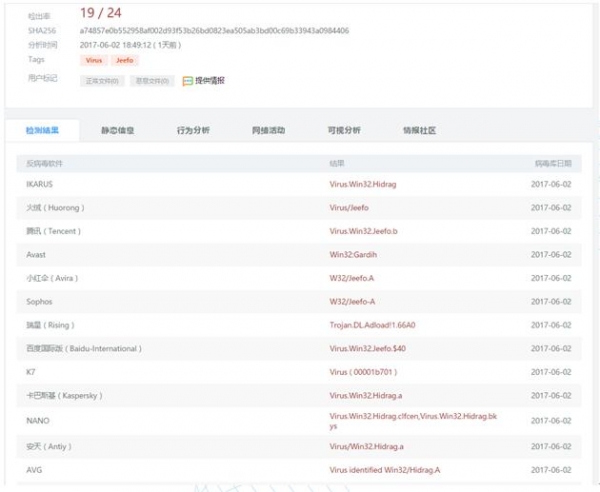

2. 并且通过以上域名关联出样本a74857e0b552958af002d93f53b26bd0823ea505ab3bd00c69b33943a0984406,其多引擎查杀结果为下图所示:

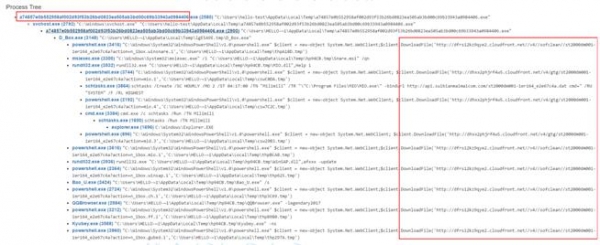

3. 通过沙箱对该样本分析,可以发现该样本会通过xxx.cloudfront.net下载大量的推广软件如:QQ浏览器和其他恶意程序包括D_BOX.exe、Bao_U.exe、Kyubey.exe等PE文件如下:

附录

C&C

clouda.firefox1.com

cloud.firefox1.com

download.rafotech.com

mustang.rafoservice.com

trotux.com

d3l4qa0kmel7is.cloudfront.net

d5ou3dytze6uf.cloudfront.net

d1vh0xkmncek4z.cloudfront.net

d26r15y2ken1t9.cloudfront.net

d11eq81k50lwgi.cloudfront.net

ddyv8sl7ewq1w.cloudfront.net

d3i1asoswufp5k.cloudfront.net

dc44qjwal3p07.cloudfront.net

dv2m1uumnsgtu.cloudfront.net

d1mxvenloqrqmu.cloudfront.net

dfrs12kz9qye2.cloudfront.net

dgkytklfjrqkb.cloudfront.net

d2hrpnfyb3wv3k.cloudfront.net

dmv9o2kt858uv.cloudfront.net

dhxx2phjrf4w5.cloudfront.net

d22y2rii76w1jh.cloudfront.net

d1cik3fvaz5q0e.cloudfront.net

dpcq4996xspsl.cloudfront.net

d35fiykpgyla50.cloudfront.net

d4c04g24ci6x7.cloudfront.net

d10s59hdinqmqq.cloudfront.net

d1qjc90738otwj.cloudfront.net

dhd29up7zcdyt.cloudfront.net

d3l4qa0kmel7is.cloudfront.net

d11m2p9mpffp32.cloudfront.net

d2jeaw7c5nmwo6.cloudfront.net

d3dzwo5vzf4g44.cloudfront.net

d2umj5io7dy7ns.cloudfront.net

d3pa4xcf10sh05.cloudfront.net

d3d5rryrijbudj.cloudfront.net

d1139uuzpj6eq0.cloudfront.net

dzmi1r8zhup3w.cloudfront.net

ddkf4lbppumiv.cloudfront.net

d2buh1bf1g584w.cloudfront.net

dukm85wanb9yh.cloudfront.net

d10mgeltf4qytp.cloudfront.net

d22nes4susdva1.cloudfront.net

d1s7r6dd7iabxj.cloudfront.net

d3i45msoa4p6w0.cloudfront.net

样本HASH

9649e34e81724dc2bc930a7ae37420d92a6af55a4aba12d7ea6e8f6b3e399b2d

a74857e0b552958af002d93f53b26bd0823ea505ab3bd00c69b33943a0984406

5ff20b299f9d060a308320f9fda1ad6e4144ebf53db2b5d18041536e3f554f43

6b9793bf661fe521ea72e57414a402d48ec233aeeb81a90523ff2fa275961c51

27aa356837f8064879d5a994dd50b81c30b803d63f6ddb745d2b776f0755cc4d

515b3a55a1e0a8eff14e12b8d8c6b64ec0ae44bd7b477a303bfb8f9f7f0fcaaf

df694687a1fd1be8cb8dfd056719ed027fbfdf269d82885e7abbabedbbefb015

63ad39817ecaedac8bd8997207938839d20cb1b26dbdb0c8b0432e9f7c4e83e2

27200b17edba4cf7025f5ec7e2118f05b8a98caa2eff525291aec76c6327c39e

adc012271511bf741bc561b09b0de7be5afb5d49b641f5ed68b740e515d49157

e74a7a8bfad526b7aa589b1a9cd87fae543f23281b593c315fc675ef64e60c22

0e11d28d4fa08881085ef30faeb987a54178a2ba43516630eb99c2429cb10c5e

3a4ed1ee019ff64fcb57ed3ae025901f0bbca3f1dc53a3ca179e2cd9967448b0

4f8ba43c1ee127eb3011f2b5fe3b754ceb566b000b558d252bbb4c87834de9a8

8eb24c0b61784660ded0f327d6c2bc5d3992e27f16a8ce1e53b493bc76190bc8

bafc95d1af84ef78f676c93de90b17a9bbd2b4fef0a31cf278632a383ee9bb83

e4a77b1344e769e480cac64459fea3fcf591de14fbb7211f0783aa2685a60286

ac0ef6eccfbdbc1a9d8523c0be898038f313b0148f2e7dc818f2ae1dfe1acc01

90a753c930b06682325ee454cffa71521a11a0c74dd514e889e8ddf3b1c535fc

c633925004a0ac9e69aeb5280e68e2e4696667b74ecb4d1ea3e37c9757e8175e

9595223e346b0a14e026110404ef259ccb90c05ea157ddcd1e387757159610b7

b9ec8c2df373a27d5097d4b7d3592b60515f63c1f845818b677325af13a86fac

d86fce5fd87d28bef275a3096e5456d900ab65b25509c6d93e9612d418c9af48

deb568ab7dfcc733c6f8ae0cc6d4b243410e734ce066c0045bbd2580f5ad224a

dec51d2b13806a7e8ce97aafd2491a6f72cce708906f71c1a8eef8a0f1428d95

“卿烨科技”相关域名

rafomedia.com

rafotech.com

rafoservice.com

rafogames.com

3xlivecam.com

answerscome.com

answersshift.com

bysenda.com

cekaojme.com

kigheoiw.com

firefox1.com

firefox1.org

firefox6.net

ghokswa.com

giqepofa.com

sbgpnfejb.xyz

yulinkeji.xyz

3xhub.com

dealwifi.com

deskick.com

holainput.com

mustang-browser.com

sosodesktop.com

neterrors.com

ooxxsearch.com

amisites.com

attirerpage.com

trotux.com

startpageing123.com

funcionapage.com

universalsearches.com

thewebanswers.com

nicesearches.com

youndoo.com

forestbrowser.com

luckysearch123.com

ooxxsearch.com

search2000s.com

walasearch.com

hohosearch.com

yessearches.com

好文章,需要你的鼓励

据说算力高达1000 TOPS,华硕Ascent GX10深度评测——开箱

当超级计算机被压缩进一个比书本还小的盒子里,这画面有多炸裂?想象一下,你桌面上摆着的不是什么花瓶摆件,而是一台能跑200B参数AI推理的"超算怪兽"——这就是我们今天要聊的主角:华硕Ascent GX10。

Adobe与UCLA联手突破AI模型速度瓶颈:让图像生成快一倍的“稀疏化魔法“

Adobe研究院与UCLA合作开发的Sparse-LaViDa技术通过创新的"稀疏表示"方法,成功将AI图像生成速度提升一倍。该技术巧妙地让AI只处理必要的图像区域,使用特殊"寄存器令牌"管理其余部分,在文本到图像生成、图像编辑和数学推理等任务中实现显著加速,同时完全保持了输出质量。

不用再训练AI模型,香港科技大学团队发明“智能管家“,让AI一眼就知道该抓哪里用哪里

香港科技大学团队开发出A4-Agent智能系统,无需训练即可让AI理解物品的可操作性。该系统通过"想象-思考-定位"三步法模仿人类认知过程,在多个测试中超越了需要专门训练的传统方法。这项技术为智能机器人发展提供了新思路,使其能够像人类一样举一反三地处理未见过的新物品和任务。

据说算力高达1000 TOPS,华硕Ascent GX10深度评测——开箱

苹果发现:只需一个注意力层,就能让AI图像生成既快又好

YouTube推出基于Gemini 3的创作者游戏制作工具

英伟达是唯一能负担免费提供AI模型的厂商

OpenAI发布新旗舰图像生成AI模型GPT Image 1.5

脑启发算法可大幅降低AI能耗

Mac办公桌升级必备配件指南:提升工作效率的最佳选择

PTC Windchill+ 助力 HOLON研发全球首批符合汽车行业标准的 L4 级电动汽车

航旅行业的AI“乘法效应”:迈向指数级进化

OpenAI推出GPT Image 1.5模型加速图像生成竞争

Zoom推出AI Companion 3.0智能体工作流程

ChatGPT成为互联网最受阻止的爬虫机器人

PostHog承认Shai-Hulud 2.0是其历史上最严重的安全事件

从攻防实战到AI赋能,微步在线的十年安全沉淀

小心伪装成DeepSeek安装程序的恶意软件陷阱

与时俱进 微步在线重新定义基础安全

IBM 年度 X-Force 报告:网络犯罪分子越来越多地利用合法用户身份

以点带面 全局掌控的微步EDR

2023 年 9 月头号恶意软件:Remcos 在肆虐,Formbook 跃居榜首

2023 年 6 月头号恶意软件:Qbot 成为 2023 年上半年最猖獗恶意软件

2023 年 5 月头号恶意软件:Check Point曝光基于云的恶意软件Guloader

共对新威胁 共议新安全 2023网络安全运营与实战大会在京开幕