勒索软件攻击:对黑客的追捕开始了

当局正在寻找Wannacry勒索软件幕后的人——这是迄今为止最大的勒索软件攻击。

全球各地的机构受到了勒索软件的攻击并受到破坏,目前已知共有150多个国家的20多万受害者,其中包括英国的National Health Service(国家卫生服务机构)以及俄罗斯、中国和美国的企业和政府机构。

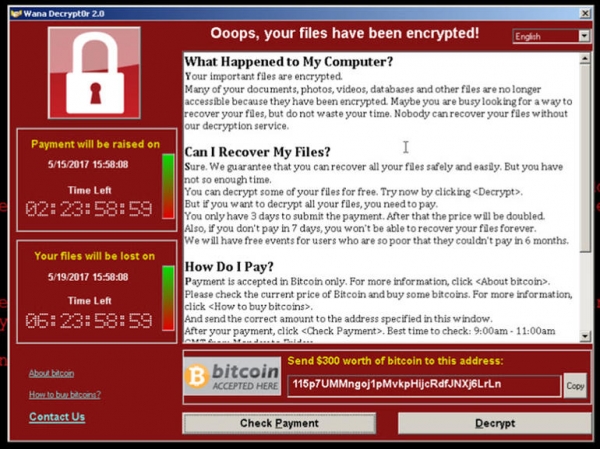

受到勒索软件感染的PC被锁定,用户被勒索支付300比特币的赎金才能解密其文件。如果三天内没有满足其要求,赎金将会翻番达到600比特币,如果一周内没有支付赎金,犯罪分子威胁称可能将会把受害者的文件永久删除。

虽然各大机构在周末的袭击事件之后慢慢恢复正常,但调查人员和执法机构正在调查这次袭击事件,以确定肇事者。

英国对抗有组织犯罪的National Crime Agency的局长Lynne Owens说:“我们正在处理与袭击相关的大量数据和识别模式。”

NCA正在与国际执法伙伴(包括欧洲刑警组织、刑警组织和美国联邦调查局)一道努力调查袭击事件。

Department of Homeland Security(国土安全部)在一份声明中表示,“我们正积极分享与本次活动有关的信息,随时准备为我们在美国和国际上的合作伙伴提供技术支持和帮助,DHS拥有一批网络安全专业人士,可以为重要的基础设施实体提供专业知识和支持。”

虽然全球感染人数众多,攻击者依靠匿名的比特币付款接收赎金的事实意味着他们将难以被追踪。

到目前为止,袭击者获得的赎金也只有大约5万美元,这表明绝大多数的受害者根本没有支付赎金。

Owens表示:“由于涉及的数据量和这些查询的复杂性,我们需要明确的是,这是一个需要花费时间的调查。”

她补充说:“但我想向公众保证,调查人员正在全天候进行工作,以获得证据,并开始对一些受感染的电脑进行司法分析。”

与NCA和区域警察有组织犯罪部门的网络犯罪专家们正在与受害者(包括NHS的受害者)进行交流,以“帮助保护受害者并确保和保护证据。”

虽然目前看来,最初威胁中提到的第二轮攻击似乎已经消失了,但NCA已经警告组织不要大意,因为“这并不意味着不会有另一次攻击了。”

同时,NCA已经建议各大机构确保安全软件更新至最新,运行防病毒软件,备份数据并预防未知的电子邮件附件。ZDNet还提供了一个关于如何防御WannaCrypt全球勒索软件攻击的指南。

好文章,需要你的鼓励

北大学者带你拖拽3D物体,像玩拼图一样让虚拟世界动起来

北京大学团队开发的DragMesh系统通过简单拖拽操作实现3D物体的物理真实交互。该系统采用分工合作架构,结合语义理解、几何预测和动画生成三个模块,在保证运动精度的同时将计算开销降至现有方法的五分之一。系统支持实时交互,无需重新训练即可处理新物体,为虚拟现实和游戏开发提供了高效解决方案。

据说算力高达1000 TOPS,华硕Ascent GX10深度评测——模型推理

AI硬件的竞争才刚刚开始,华硕Ascent GX10这样将专业级算力带入桌面级设备的尝试,或许正在改写个人AI开发的游戏规则。

达尔豪斯大学团队重磅研究:为什么AI社会模拟需要从“沙盒游戏“升级为“开放世界“?

达尔豪斯大学研究团队系统性批判了当前AI多智能体模拟的静态框架局限,提出以"动态场景演化、智能体-环境共同演化、生成式智能体架构"为核心的开放式模拟范式。该研究突破传统任务导向模式,强调AI智能体应具备自主探索、社会学习和环境重塑能力,为政策制定、教育创新和社会治理提供前所未有的模拟工具。

据说算力高达1000 TOPS,华硕Ascent GX10深度评测——模型推理

上交联手阿里团队打造"AI记忆管家"ReMe,像人类一样从经验中学习

意大利航空携手ESA部署卫星通信技术提升飞行效率

苹果TV急需PoE支持以释放企业应用潜力

Google Translate为所有耳机带来实时语音翻译功能

生成式AI在心理健康咨询中的时间规律与人类使用习惯分析

回顾我们的2025年AI预测:准确性如何?

ServiceNow斥资10亿美元收购Veza 加速智能体权限管理

除英伟达和台积电外,其他AI公司都需要靠量补利

2025年数据中心芯片领域最热门发展趋势

自动化技术领导者揭示企业对AI认知的关键误区

五分之三企业对Wi-Fi投资信心增强