针对Android的勒索软件攻击行为年增长超过50%! 原创

网络犯罪分子认为Android系统是个很容易渗入的生态系统,他们对Android系统的高度关注直接导致针对Android用户的勒索软件攻击在短短一年内增幅超过50%。

到目前为止,这个数据是恶意文件加密软件尝试攻击Android系统的智能手机、平板电脑的最高值,这是因为,用户越来越多地将手机作为其主要设备来使用,并且存储越来越多的、有价值的数据。

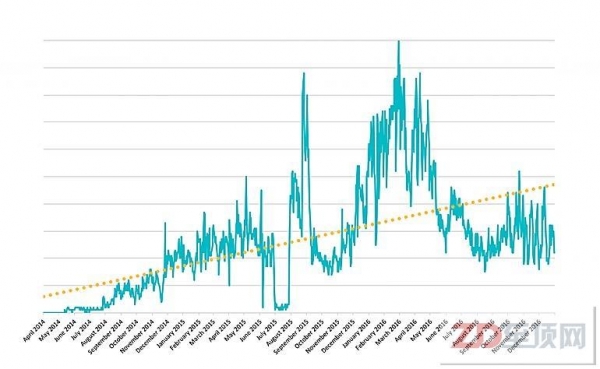

根据ESET(电脑安全软件公司)的网络安全研究人员研究发现,勒索软件攻击的最大峰值来自2016年上半年。这可能是由于勒索软件是一个较新的攻击向量,至少在针对企业的攻击方式中它是新的攻击方式,这意味着它将引起更多的网络安全冲突。

2014年4月-2016年12月 勒索软件检测数据表

最初,东欧是勒索软件的主要攻击目标,但今时不同往日了,ESET针对Android勒索软件的数据报告显示,现在被攻击者成功发出的Lockerpin勒索软件中,有72%是冲着美国的Android系统用户去的。

勒索攻击转移目标的原因与其他网络攻击一样,都是利益驱动的。攻击者显然知道美国的Android系统用户在比东欧的更富有。

Lockerpin是一种非常有侵略性Android勒索软件,自从2015年8月被首次发现以来,它一直在不断发展。该恶意程序通过非官方商城或应用程序传播,用户通过类似种子和第三方网站等不受信任的网站下载安装,在感染之后,Lockerpin声称是自己是FBI,指控受害者窝藏非法内容,并向受害者勒索500美元的赎金。

一年多来,已经有多种形式的Android勒索软件不断侵害着用户的网络安全和经济利益了,可网络犯罪分子可不会就此罢手,他们每时每刻都在研究着恶意软件的新形式。

Android勒索软件的最新形式之一是通过充电器对Android系统终端进行攻击,这种令人厌恶的移动勒索软件将窃取用户的的人数据。零日移动勒索软件被发现嵌入在一个能直接从Google Play下载的应用程序中,此应用程序据称是设计来增强手机和平板电脑的电池寿命的。现在这个程序已经被Google Play从应用商店移除。

ESET研究人员建议,为避免成为Android系统内勒索软件的受害者,用户应避免从非官方应用商店下载任何应用软件,并保持更新移动安全软件。此外,要经常备份Android系统设备内数据,保证自身在最糟糕的情况下能够守住重要数据,同时不让网络犯罪分子得逞。

好文章,需要你的鼓励

大多数 AI 项目仅停留在构建阶段:为何主权控制是规模化成功的关键

尽管AI实验广泛开展,但大多数AI项目缺乏成熟度无法规模化。93%的组织在使用或构建AI系统,但仅不到10%建立了强健的治理框架。研究显示,超过50%的AI实验从未投产,仅1%的项目实现真正变革性成果。缺乏数据和AI主权是关键障碍,而拥有主权的组织AI项目成功率提升2倍,回报率增长5倍。

香港中大联合牛津等名校:AI视频已能完美骗过人工智能检测,连顶级模型都认不出真假

香港中文大学等顶尖院校联合研究发现,当前最先进的AI视频生成技术已能制作出连顶级检测系统都无法识别的假视频。研究团队开发了Video Reality Test平台,测试结果显示最强生成模型Veo3.1-Fast的假视频仅有12.54%被识别,而最强检测系统Gemini 2.5-Pro准确率仅56%,远低于人类专家的81.25%。研究还发现检测系统过度依赖水印等表面特征,音频信息能提升检测准确性,但技术发展已对信息真实性判断带来严峻挑战。

企业AI价值实现的五大人力准备障碍

企业正竞相释放AI的变革潜力,但真正的瓶颈不在技术而在人力准备度。Gartner研究显示,56%的CEO计划在未来五年削减管理层级,但91%的CIO未跟踪AI引发的技能变化。超过80%的领导者根本不衡量AI准确性。AI价值取决于员工适应和与智能机器共同发展的能力。CIO必须应对五个关键人力障碍:AI退出效应、中层管理困境、行为副产品、准确性悖论和影子AI现象,这些深层次的行为反射和组织动态如不解决将阻碍转型。

Google DeepMind让AI画图快了一半,“预览模式“让创作者告别漫长等待

Google DeepMind团队提出了革命性的"扩散预览"模式,通过ConsistencySolver技术实现AI图像生成的"预览+精修"工作流程。该技术能在5-10步内生成高质量预览图像,与传统40步完整生成保持高度一致性,用户体验测试显示总体时间节省近50%,大大提高了创作效率和创意探索的自由度。