安全管理 关键字列表

爱立信:人工智能不是安全性的灵丹妙药但可以发挥重要作用

全球生成的、传输和下载的数据量呈爆炸式增长,因而 5G 网络的重要性在近几个月和近几年内大幅提升。但随着这种重要性的增加,确保这些重要网络安全并免受安全威胁的必要性也在增加。

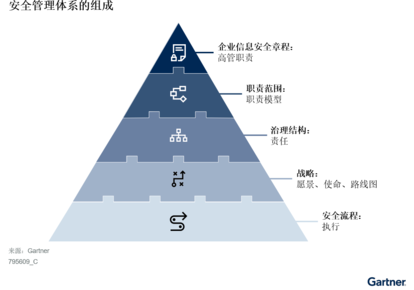

Gartner:避免四个误区,在中国落地切实可行的安全管理体系

安全管理体系是一个复杂的生态系统,定义了企业的关键信息、安全原则、资源和活动。企业机构所构建和运行的安全体系往往难以既对员工实用,又能有效管理快速发展的数字风险。

2021-09-23

Check Point:混合数据中心安全,管理至关重要

Check Point R81平台迎来重要更新,Check Point R81.10 增强了安全管理的可靠性、性能和可扩展性,显著提高了运营安全效率。API、高可用性同步和登录等关键操作变得比以往更可靠、更快速。

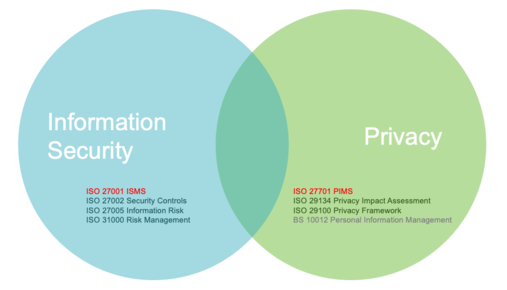

企业数据安全管理建设

本文分析了数据时代下数据面临的安全威胁,分析了企业进行数据安全管理工作的必要性以及数据安全管理与数据治理、信息安全的关系。深入分析了数据安全管理的需求来源以及合规要求,提供了企业建设数据安全管理体系的方法与思路。

服务器保卫战:它在网络空间里坚守最后一道防线

网络安全的保卫者们要随时做好准备,同入侵者在每一台服务器甚至每一个进程里展开“巷战”,并将他们彻底消灭。

2019-12-13

Fortinet收购安全管理初创公司CyberSponse

在完成上一次收购不到两个月之后,Fortinet又宣布将收购CyberSponse。总部位于弗吉尼亚州阿灵顿的CyberSponse致力于为那些部署了大量违规预防系统的企业简化操作。